Персональные ДНК тесты открывают новые возможности для исследования своего организма.

В этой статье я бы хотел привести пример, как самостоятельно найти информацию для интерпретации необработанных генетических данных, которые обычно можно скачать с сайта компании, где вы заказали тест.

Давайте рассмотрим что-нибудь не страшное вроде болезни Альцгеймера а безобидное вроде «возможность чувствовать горький вкус от некоторых веществ».

Первое, в чем надо разобраться, это как вообще мы можем ощущать вкус и как в теории на это может влиять генетика (и что мы имеем ввиду под «генетикой» в данном случае).

Мы ощущаем вкус благодаря молекулам —

рецепторам. Термин рецептор был введен немецким ученым

лауреатом Нобелевской премии Паулем Эрлихом. Подробнее историю возникновения концепции рецепторов можно изучить

тут.

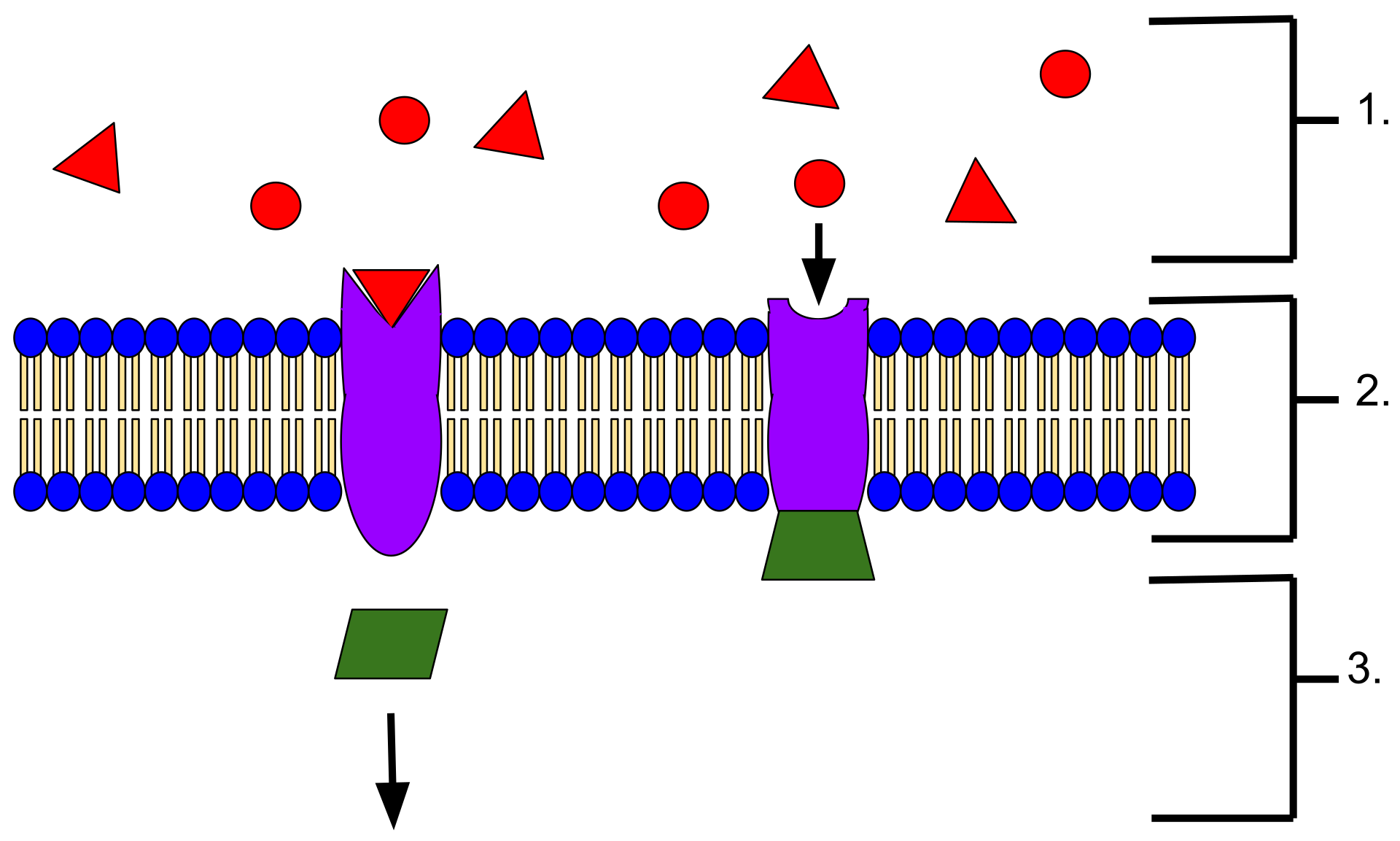

Посмотрим детальнее на то как работают

мембранные рецепторы.

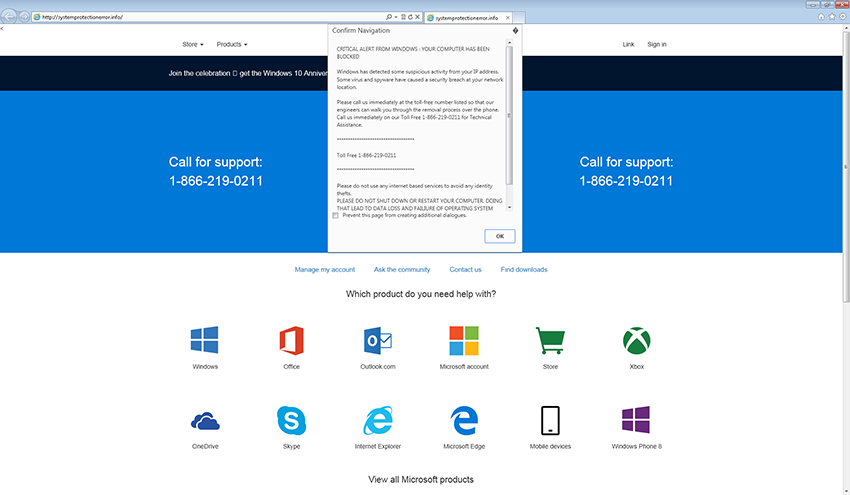

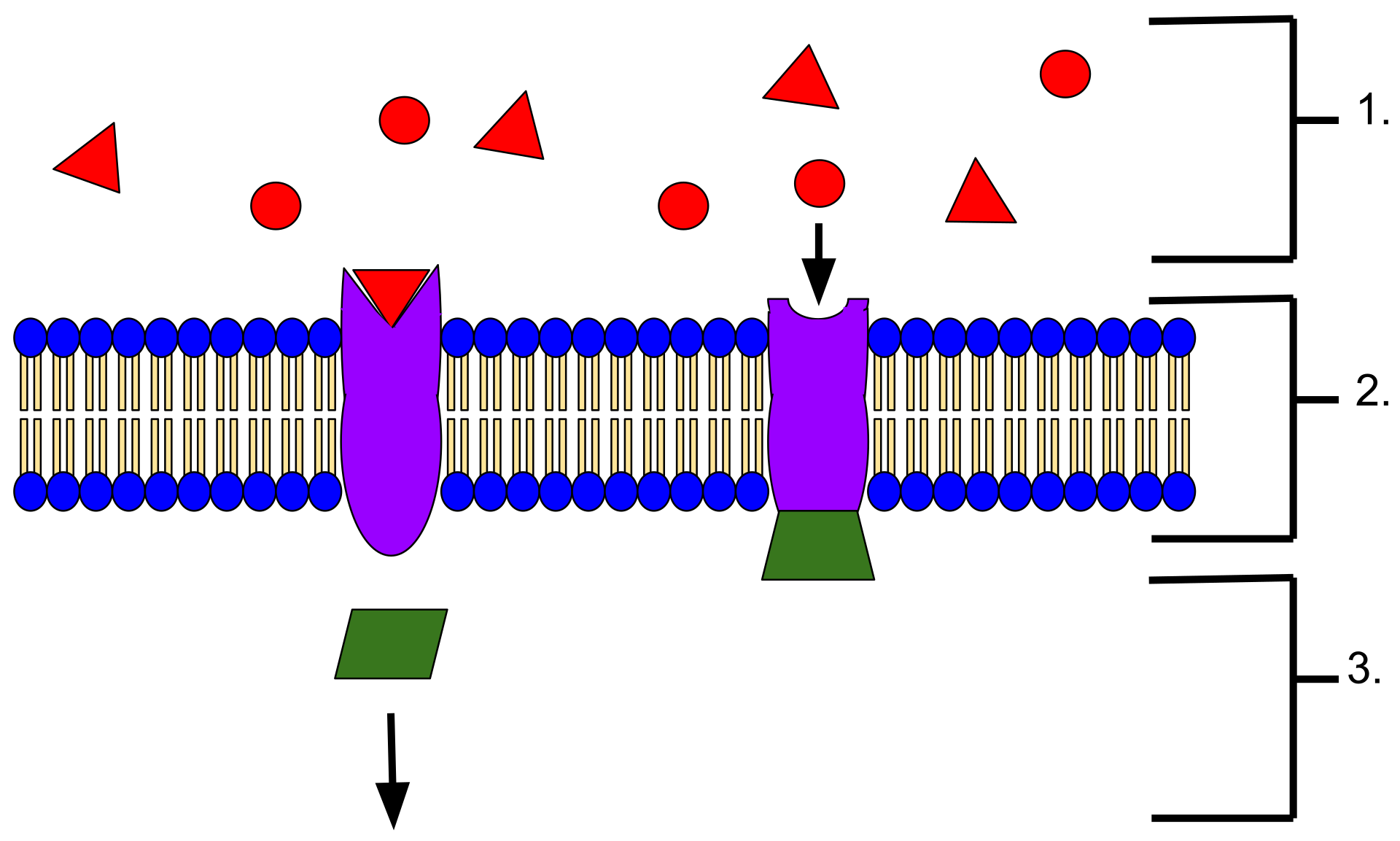

Схема работы мембранного рецептора

Схема работы мембранного рецептора

Мембранные рецепторы это белки, находящиеся в оболочках (мембранах) клеток. Удобно думать о рецепторах как о клеточных сенсорах, которые реагируют на специфические изменения среды снаружи клетки. Изменения могут касаться, например, концентрации каких-то веществ, есть также рецепторы, реагирующие на физические изменения окружающей среды — например рецепторы на фотоны.