В посте про

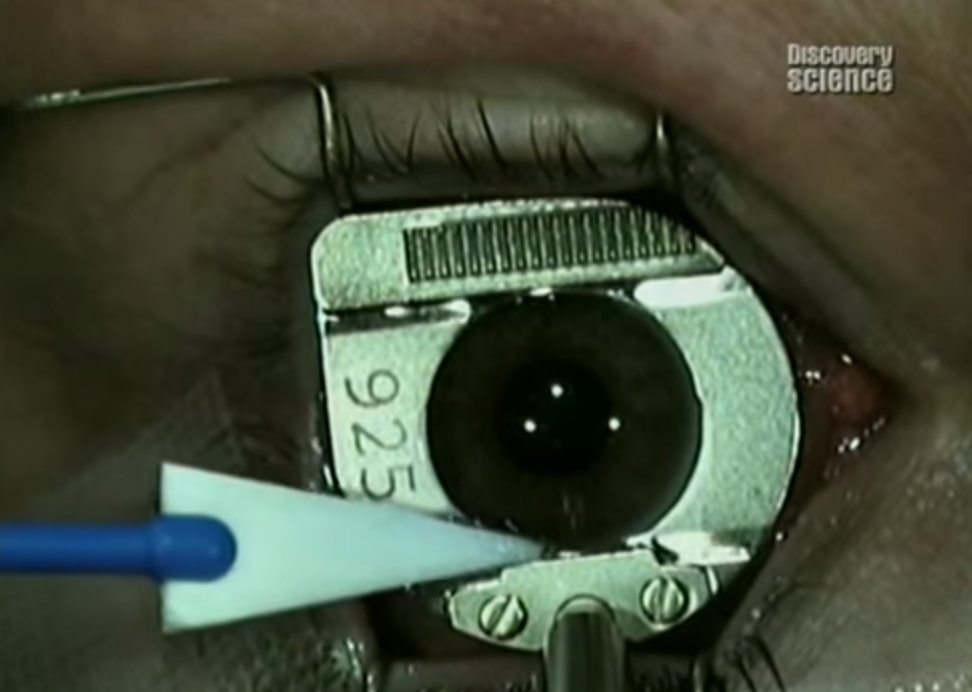

интернет вещей я, практически с шашкой наголо, отнес к таковому и банкоматы — по критериям автономной работы и наличию постоянного подключения к интернету. В общем-то все так и есть, но если от слов перейти к делу — то есть к реальной специфике защиты банкоматов от взлома, то сразу же возникает множество неудобных деталей. Современный банкомат — это полноценный компьютер, заточенный под выполнение одной конкретной задачи, но пригодный к запуску любого кода, в том числе и вредоносного. Банкомат обвешен и контактирует с множеством датчиков и специализированных устройств, через которые банкомат можно взломать. А можно и не взламывать, перехватив управление устройством для выдачи наличных или клавиатурой для ввода PIN-кода.

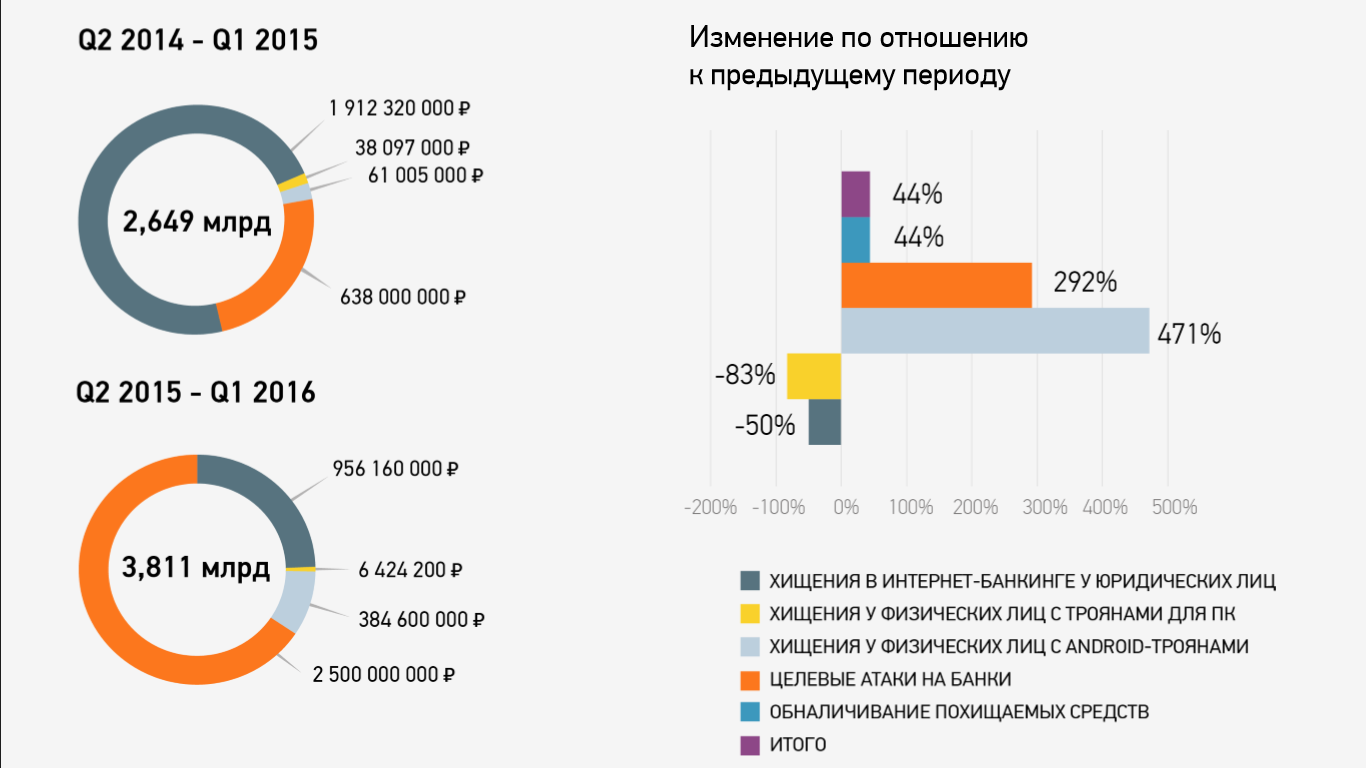

Сценариев, когда с банкоматом может пойти что-то не так — множество, и большинство основаны далеко не на теоретическом анализе потенциальных уязвимостей, а на практике разбора реальных атак. Банковская сфера в целом гораздо более защищена, чем другие индустрии, но и внимания у киберпреступников к ней больше: на кону реальные деньги. Тем не менее, неплохо было бы как-то систематизировать слабые места банковской инфраструктуры, чем и занялись недавно специалисты «Лаборатории» Ольга Кочетова и Алексей Осипов.

Как и в случае с

историей расследования кампании Lurk, данный текст представляет собой вольный пересказ первоисточников. За деталями отправляю к ним: это обзорная

статья на Securelist на русском,

исследование «Будущие сценарии атак на коммуникационные системы, взаимодействующие с банкоматами» на английском, краткая

выжимка оттуда — только описание атак и методов противодействия, а также более ранние публикации:

описание вредоносной программы Skimer и целевой атаки на банкоматы

Tyupkin.

В посте про

В посте про