Введение

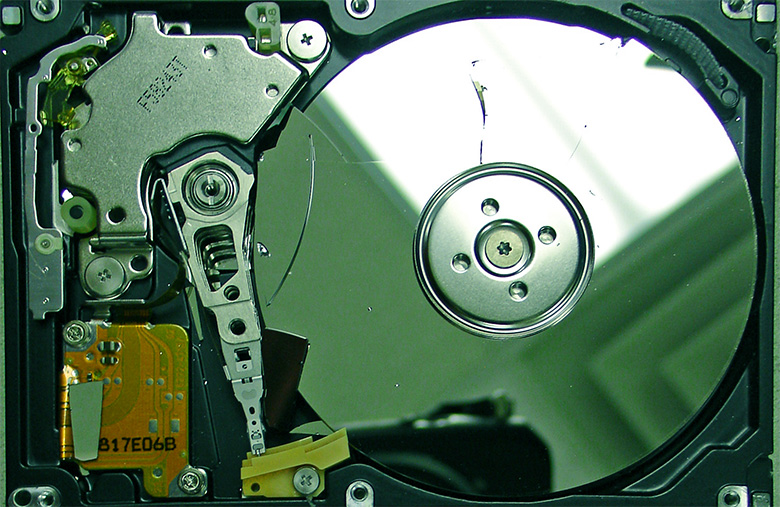

Выход из строя головок жесткого диска – довольно частая проблема, с которой встречаются специалисты по восстановлению данных. Причин выхода головок из строя несколько, наиболее часто встречаются:

- Повреждения головок при аварийном завершении работы диска (залипание на поверхности, неправильный заход на парковку и т.п.).

- Повреждения головок при физическом воздействии на диск (падение диска, удар по диску, сильные вибрации во время работы и т.п.).

- Повреждения головок при электрическом шоке (сгорел блок питания, скачок напряжения в сети электропитания, переполюсовка при подключении питания (не спрашивайте меня как, разъем каким-то образом умудряются другой стороной забить) на накопитель и т.д.).

- Заводской брак.

- Естественный износ.