Comments 140

Тоже показалось, что какой то велосипед, туда где он не нужен.

пароль «передающей стороне»?

А если обе стороны должны теперь знать новый пароль?

То это очень плохая система…

Привидите пример, когда надо знать двум людям одну связку логин/пароль?

Привидите пример, когда надо знать двум людям одну связку логин/пароль?

Хозяин хостин-площадки хочет иметь логин и пароль под рукой на всякий случай. А по факту этот логин и пароль нужен разработчику, чтобы управлять всякой мишурой вроде кронов, бекапов, БД и прочего.

Должно создаваться несколько пользователей.

Есть довольно много хостинг-провайдеров не позволяющих делать несколько пользователей в одном аккаунте. Как быть хозяину площадки в этом случае? Менять хостинг-провайдера?

В этом случае хозяин площадки должен запросить у разработчика его открытый ключ и дописать полученный ключ в ~/.ssh/authorized_keys

Хозяин площадки некомпетентен в IT вопросах. Он просто хочет иметь у себя root доступ на всякий случай. Это вполне типичная и понятная ситуация на самом деле.

Ну и потом, не на всех хостингах вообще раздают ssh доступ. А на тех, что раздают, не везде разрешают авторизацию по ключу.

Ну и потом, не на всех хостингах вообще раздают ssh доступ. А на тех, что раздают, не везде разрешают авторизацию по ключу.

Хостинг-провайдер не позволяет пользователю делать для себя несколько учетных записей. Сам то может сделать их хоть 100 штук!

Я не знаю, где Вы увидели такого провайдера (пример?), который с целью саппорта пользуется связкой логин-пасс пользователя.

Сколько занимаюсь IT — никогда такого не видел. Наоборот, везде предупреждения в солидных конторах, мол, «не передавайте свой пароль никому, даже сотруднику нашей компании»

Я не знаю, где Вы увидели такого провайдера (пример?), который с целью саппорта пользуется связкой логин-пасс пользователя.

Сколько занимаюсь IT — никогда такого не видел. Наоборот, везде предупреждения в солидных конторах, мол, «не передавайте свой пароль никому, даже сотруднику нашей компании»

fastvps.com например так делает

Я не знаю, где Вы увидели такого провайдера (пример?), который с целью саппорта пользуется связкой логин-пасс пользователя.

Я не совсем понял что вы имели ввиду этой фразой. Наверное, вы что-то особенное назвали «целью саппорта». Я перечислил цели. Повторю их: управлять всякой мишурой вроде кронов, бекапов, БД и прочего. Провайдеров, которые хотят логин/пароль для таких целей пруд пруди. Вам в самом деле нужен пример?

Наверное я что-то неверно понял, поясните пожалуйста, пример чего вам привести.

Я пользовался большим число провайдеров, и когда мне требовалась помощь по настройке Cron, почты или еще чего — всегда спрашивали только логин или номер договора.

Никогда никто не интересовался моим паролем.

Вот мне и интересно знать «врага в лицо», т.е. того/тех провайдера/ов, которые требуют у клиента его пароль для каких-либо целей вообще. Это же невероятная брешь в безопасности!

Никогда никто не интересовался моим паролем.

Вот мне и интересно знать «врага в лицо», т.е. того/тех провайдера/ов, которые требуют у клиента его пароль для каких-либо целей вообще. Это же невероятная брешь в безопасности!

А при чем тут помощь провайдера-то? :) Вы не уловили. Разработчик и собственник проекта – вот наши герои. Первому пароль нужен для работы, второму для уверенности в том, что он хозяин положения. Понимаете?

Наверное я неправильно истолковал выражение «Хозяин хостин-площадки». Я полагал, что имеется ввиду хостинг-провайдер :)

Тогда, да, действительно, зачастую у разработчика и владельца проекты используются общие пароли. Хотя от этого тоже следует уходить.

Тогда, да, действительно, зачастую у разработчика и владельца проекты используются общие пароли. Хотя от этого тоже следует уходить.

Так о том и разговор, как уходить? Никто пока что идей не предложил.

Не использовать таких хостинг-провайдеров, накладывающих ограничения на число пользователей? Или вообще использовать VPS.

Давайте соотнесем это с деньгами. Владелец сайта на хостинге (коммуналочке такой тесной) платит ~1000 рублей в год. А сколько надо будет платить, если воспользоваться вашим предложением?

Из своей практики. Есть IPTV приставки, тысячи их. На них можно заходить по SSH для разных дебаггерских задач.

Естественно, логин/пароль на всех приставках одинаковы, и знать их нужно куче инженеров.

Естественно, логин/пароль на всех приставках одинаковы, и знать их нужно куче инженеров.

То-есть уплывший пароль от обиженного/уволенного инженера подвергает опасности тысячи пользователей ваших приставок, как минимум остаться без TV, я правильно понимаю? Неужели для этих приставок нет возможности прикрутить аутентификацию/авторизацию через RADIUS/TACASC+?

Не всё так страшно. Прошивки, насколько могу судить, регулярно централизованно обновляются с изменением пароля, приставки для логина извне доступны, скажем так, далеко не отовсюду.

А если усложнить задачу: внешнюю систему при аутентификации использовать нельзя? Тогда какой правильный подход?

А если усложнить задачу: внешнюю систему при аутентификации использовать нельзя? Тогда какой правильный подход?

Как вариант при централизованном обновлении закачивать открытые ключи доверенных инженеров. Уволился инженер — сделали коммит в фаил ключей с удалением неликвидного ключа, все приставки через какое-то время увидели новую версию и скачали. То что они доступны не везде (предположим отдельный vlan) чисто гипотетически не мешает отдельному обиженному сотруднику войти и оставить закладку замедленного действия. Опять же как определить кто из инженеров и когда вносил какие-либо изменения? Опять же предположим в один прекрасный день 30% приставок перестало работать и отзываться, очередь в телефонии забита звонками «благодарных» клиентов как вы будете определять кому дать по шапке в случае факапа? Я конечно сгущаю краски, но отсутствие ответственности (в данном случае групповая ответственность, а не личная) рождает раздолбайство в коллективе, всех не накажут.

Учетка на Лепре, например :)

для этого есть алгоритм Диффи — Хеллмана

Это вы мне отвечаете или автору ветки? Вводная ветки в том, что сторона, получившая пароль, должна его сразу поменять. Пароль сменен, зачем теперь криптография?

капча ад, сделайте шум другим цветом, не видно же ничего — с 4-го раза удалось ввести

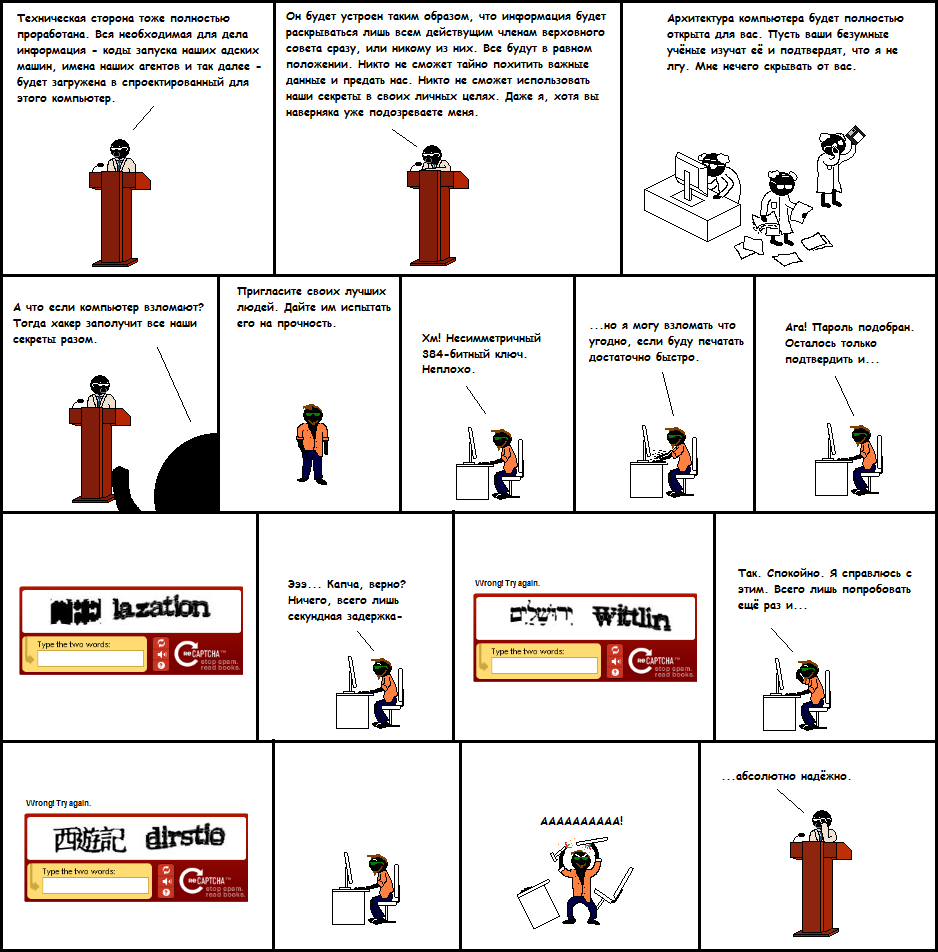

капча в принципе — ад… это убийство наповал любой, даже совершенной общей юзабильности. Неужели без нее никак? Вот, к примеру, тут ее нет translate.google.com/

Всё равно скоро пользователь будет восприниматься как человек только если десять раз упорно пытается разгадать капчу, но у него ничего не получается…

так воспринимается бот.

Пороху вы не нюхали. При виде гугловской рекапчи у меня одна мысль — «что тут, в конце концов, написано?» Особенно если присутствуют хитровыкрученные символы, наподобие ñ или ě

Не стоит сравнивать веб-сайт типа «node.js + mongodb + 2 выходных дня» с Google :-)

Ну очевидно, что Google больше времени и ресурсов потратил на то, чтоб у них капчи не было :-)

Эти ресурсы в миллионах долларов измеряются, автор явно не готов тратить на свой сервис такие деньги.

Вы попытались перейти на сайт www.safemsg.me, но сервер предоставил сертификат, выданный организацией, которая не классифицируется операционной системой компьютера как доверенная. Android chrome. (

А Сервис интересный.

А Сервис интересный.

Сертификат получил тут — www.gogetssl.com, у меня на всех браузерах прекрасно работает, странно что на андроиде не принимает:(

Кстати на этом сайте самые дешевые сертификаты ssl, кроме того, они дают на 90 дней бесплатный сертификат, попробовать.

Кстати на этом сайте самые дешевые сертификаты ssl, кроме того, они дают на 90 дней бесплатный сертификат, попробовать.

надо всю цепочку прописать, а не только последний сертификат.

ex-New iPad, Safari — OK, а вот у Chrome та же проблема после автоматического редиректа на www.

FF 18 тоже ругается.

Самые дешевые на startssl – они там бесплатные (и гарантируют валидацию доменного имени по контактам whois).

Здоровая параноидальность это правильно, но только пока не мешает жить.

Задумка занятная, только её практическая надобность высосана из пальца.

Задумка занятная, только её практическая надобность высосана из пальца.

Ошибаетесь. Сразу видно, что клиент никогда не предъявлял вам незлонамеренную утечку паролей.

Есть великое множество причин, по которым избавляться от клиентов-идиотов следует как можно раньше.

Обычному человеку дополнительная верификация через смс более, чем достаточна — большинство банков так работают. А здоровый параноик сам озаботится заблаговременной передачей Вам своего публичного ключа. И уж тем более озаботится сменой пароля при первом же логине.

Опять же не понятно, почему сама система, которая обрабатывает логины не реализует такой простой функции, как «изменить пароль при первом входе»?

Но вместо нормальных и проверенных решений изобратается собственный кривой велосипед, который не учитывает не то что различных сценариев атаки на такой https доступ, но и элементарно тот факт, что у одного-двух человек из пары сотен «одноразовая ссылка» в почте оказывается чудесным образом уже кликнутой к моменту прочтения письма адресатом.

Т.е. по факту имеем заметный дополнительный гемор без какого-либо реального увеличения безопасности.

Обычному человеку дополнительная верификация через смс более, чем достаточна — большинство банков так работают. А здоровый параноик сам озаботится заблаговременной передачей Вам своего публичного ключа. И уж тем более озаботится сменой пароля при первом же логине.

Опять же не понятно, почему сама система, которая обрабатывает логины не реализует такой простой функции, как «изменить пароль при первом входе»?

Но вместо нормальных и проверенных решений изобратается собственный кривой велосипед, который не учитывает не то что различных сценариев атаки на такой https доступ, но и элементарно тот факт, что у одного-двух человек из пары сотен «одноразовая ссылка» в почте оказывается чудесным образом уже кликнутой к моменту прочтения письма адресатом.

Т.е. по факту имеем заметный дополнительный гемор без какого-либо реального увеличения безопасности.

Давно уже пользуюсь этим сервисом: touch-file.com/

Заливаю файл, выставляю в опциях только одно скачивание, время хранения один час и передаю зашифрованную ссылку с паролем клиенту. По скайпу подтвердил получение — передача прошла нормально.

Заливаю файл, выставляю в опциях только одно скачивание, время хранения один час и передаю зашифрованную ссылку с паролем клиенту. По скайпу подтвердил получение — передача прошла нормально.

Мне кажется, все эти шпионские ухищрения могут быть сведены на нет заказчиком, который после получения данных сверхконфиденциальнозашифрованным способом напишет логин и пароль на бумажке и положит на видном месте, чтобы не потерять, а затем разошлет всем сотрудникам которым нужен будет доступ по почте.

При такой передаче, если Вы заботитесь о клиенте, клиенту как минимум надо давать методичку о мерах по обеспечению безопасности данных на предприятии, а как максимум проводить тренинги для персонала и регулярные аудиты, что при правильной подаче может дать компании-разработчику дополнительную денежку.

При такой передаче, если Вы заботитесь о клиенте, клиенту как минимум надо давать методичку о мерах по обеспечению безопасности данных на предприятии, а как максимум проводить тренинги для персонала и регулярные аудиты, что при правильной подаче может дать компании-разработчику дополнительную денежку.

Знаем мы ваши «node.js + mongodb + 2 дня», избалованые.

Теперь давай +5 дней на отладку. У меня символы в сообщении при расшифровке теряются.

Теперь давай +5 дней на отладку. У меня символы в сообщении при расшифровке теряются.

Русский текст теряется (Safari)

Вероятность взлома PGP шифрования стремится к нулю. Я использую этот сервис для передачи конфиденциальной информации.

Капча глаза сломаешь

Здоровая параноидальность не даст воспользоваться таким сервисом. Если это конечно не собственный сервис на собственном хостинге.

на собственной планете

Логин передавать через один сервис, пароль через другой)

А чем тогда нынешняя ситуация не устраивает? =). Логин в скайпе, пароль смс-кой =).

1. Не всегда хочется светить свой номер мобильного.

2. Таким образом пароли передаются открыто, тут же есть какая-никакая шифровка.

2. Таким образом пароли передаются открыто, тут же есть какая-никакая шифровка.

Одноразовые симки? Если бы я работал фрилансером, который не хочет светить своих реальные контакты, то пользовался бы почтовыми ячейками, зарегистрированными на вымышленные имена и одноразовыми симками. Новый клиент, новая пара.

Если паранойя совсем жить не даёт, то можно пойти дальше и ячейки регистрировать и получать корреспонденцию из них отправлять какого-нибудь эмигранта, который плохо знает язык и ему все белые на одно лицо, а мобильный менять при каждом звонке. Звонить только из публичных мест. Это всё реализовать дёшево и не сложно. Но зачем? Разве что вы на Аль Каиду работать.

Если паранойя совсем жить не даёт, то можно пойти дальше и ячейки регистрировать и получать корреспонденцию из них отправлять какого-нибудь эмигранта, который плохо знает язык и ему все белые на одно лицо, а мобильный менять при каждом звонке. Звонить только из публичных мест. Это всё реализовать дёшево и не сложно. Но зачем? Разве что вы на Аль Каиду работать.

Какова гарантия что оба сервиса не принадлежат одному владельцу? ))

Я попробовал WP для этого использовать =)

Неплохо справляется.

Неплохо справляется.

1. Можно передавать в архиве под паролем.

2. Сделайте или каптчу попроще или обноление каптчи без перезагрузки страницы.

3. Все таки передавать данные третьей стороне(Вам), я бы не стал. Сейчас много мошенников и мало ли, может вы у себя храните все данные что были переданы (без обид)

2. Сделайте или каптчу попроще или обноление каптчи без перезагрузки страницы.

3. Все таки передавать данные третьей стороне(Вам), я бы не стал. Сейчас много мошенников и мало ли, может вы у себя храните все данные что были переданы (без обид)

1. Вот как раз для передачи пароля и можно воспользоваться подобным сервисом, а сам файл по имейлу, после подтверждения получения пароля.

2. Каптча обновляется кликом по картинке каптчи, перегружать страницу не обязательно.

3. Согласен. Без обид:)

2. Каптча обновляется кликом по картинке каптчи, перегружать страницу не обязательно.

3. Согласен. Без обид:)

2. Капча не пробиваемая. Из-за больше не захотелось заходить на сайт.

Баг — если указать пароль, при ошибке ввода капчи сбросит его.

Баг — если указать пароль, при ошибке ввода капчи сбросит его.

2. Каптча обновляется кликом по картинке каптчи, перегружать страницу не обязательно.

www.safemsg.me/save здесь не обновляеться. пробовал в Opera, FF. Никакое событие не срабатывает смотрел в консоли.

www.safemsg.me/save здесь не обновляеться. пробовал в Opera, FF. Никакое событие не срабатывает смотрел в консоли.

Нет такой страницы:)

Нет страницы- это 404 :) А здесь нет гет параметров :)

www.safemsg.me/create

www.safemsg.me/create

Мне кажется, что это какая-то паранойя на ровном месте.

Давно в поисках сервиса хранения паролей.

Нужно:

Просто часто бывает что приходится работать с 1 паролем нескольким людям.Думаю ни я один с этим сталкивался.

Кто-нибудь встречал?

Нужно:

- онлайн хранение пароля

- множественный доступ с возможностью его ограничивать

- уверенность в сервисе (если это какой-нибудь google сделает например)

- Как вариант — некий продукт который можно развернуть у себя, для пущей уверенности в сервисе.

Просто часто бывает что приходится работать с 1 паролем нескольким людям.Думаю ни я один с этим сталкивался.

Кто-нибудь встречал?

LastPass

Для множественного доступа есть шаринг — возможность ограничивать по эмейл + тип доступа.

Не уверен нужен ли пользователю создавать акк в LastPass для пользования расшаренным паролем.

Для множественного доступа есть шаринг — возможность ограничивать по эмейл + тип доступа.

Не уверен нужен ли пользователю создавать акк в LastPass для пользования расшаренным паролем.

А какую уверенность Вам даёт гугл?

Если охота заморачиваться, то могу предложить мой вариант: директория синхронизируется между компами через облачный сервис, внутри директории лежат файлы-контейнеры, директория примонтирована в другую, и расшифровывается на лету.

(Инструкция для убунты: habrahabr.ru/post/143327/)

(Инструкция для убунты: habrahabr.ru/post/143327/)

Интересное решение в плане безопасности… отдать данные стороннему сервису и надеяться, что данные он точно удалит из базы… =).

Если сервис свой и живет на своем же сервере, тогда более-менее безопасно. А так…

Если сервис свой и живет на своем же сервере, тогда более-менее безопасно. А так…

Если доступ по ssh, то клиент передает свой открытый ключ по незащищенному каналу передачи (скайп, почта, etc), а мы его прописываем на сервере. Если это связка логин-пароль, то пароль одноразовый и его необходимо сменить после первого входа. Если нет возможности использовать одноразовый пароль, просто по разным средствам коммуникации, даже в голову не приходило использовать для этого ПОСТОРОННИЕ сервисы.

Извините, но скайпу с его проверенной очень маститыми экспертами типа Брюса Шнайера криптосистемой я доверяю намного больше, чем Вам. При всём уважении.

а давно у скайпа что-то было проверено? я помню что мастер-ключи у спецслужб есть.

Еще у спецслужб есть СОРМ, есть #говнореестр, есть возможность прямого запроса у хостера, есть возможность физического изъятия серверов, ну и паяльники для терморектального криптоанализа никто не отменял.

Не хотите привлекать внимание спецслужб — не связывайтесь с наркотой, политотой и чипи. Всё просто.

Не хотите привлекать внимание спецслужб — не связывайтесь с наркотой, политотой и чипи. Всё просто.

Расскажите пожалуйста что такое «чипи».

Вас же предупреждали.

Ну я же должен знать что это такое, чтобы не связываться с ним!

Я, кажется, понял что имелось в виду. Все пытался соотнести с английским cheap.

Первая ссылка в гугле по запросу «чипи» — Производитель Chepe (Чипи) — детская одежда для ... — объяснила мне всё =)

Я просто оставлю это здесь:

www.msnbc.msn.com/id/48202426/ns/technology_and_science-security/t/skype-sending-instant-messages-wrong-people/

www.msnbc.msn.com/id/48202426/ns/technology_and_science-security/t/skype-sending-instant-messages-wrong-people/

На хабре было несколько постов, посвященных сервису FireTalks, системе общения без имен, регистраций и хранения личных данных. Есть и мобильная версия.

Опенсоурс кстати.

habrahabr.ru/post/123204/

habrahabr.ru/post/162495/

Опенсоурс кстати.

habrahabr.ru/post/123204/

habrahabr.ru/post/162495/

Для передачи не очень важных учетных данных пользуюсь xmpp (естественно с ssl), с моей стороны собственный сервак. Для очень важных учетных данных либо сверху цепляется gpg, либо в запароленный архив, архив на свой сервак c ssl, ссылка по емейлу\xmpp, пароль по xmpp\емейлу.

Сторонние серверы для этого использовать, а уж тем более решето типа скайпа — легкомысленность вышей степени.

Сторонние серверы для этого использовать, а уж тем более решето типа скайпа — легкомысленность вышей степени.

а ваш проект, исходники не предоставляет?)

В век забытых в барах прототипов айфонов, такой сервис выглядит параноидальным. Постоянно передаю все данные через скайп или email, никогда ничего не случалось.

Хммм, не доверяем своему имейлу и скайпу, а давайте-ка доверимся стороннему малоизвестному сервису!

seems legit

seems legit

4 раза ПРАВИЛЬНО ввел капчу и пишет что не верно, забил…

У меня примерно та же история, только надо передавать толстые файлы, с информацией под НДА. Передаю так: шифрованный файл в Дробоксе, ссылку на скачивание — контрагенту мейлом или скайпом, пароль — смской. После скачивания контрагентом, файл из Дропбокса удаляю.

У меня в фирме клиенту/сотруднику передается одноразовый токен (ссылка), по которому клиенту предлагается ввести свое кодовое слово, установленное при заключении договора (для лишней проверки того, кто сидит перед монитором), и, затем, установить свой личный пароль.

Меняется пароль, в случае забывания, аналогичным образом.

И никаких готовых паролей клиентам/сотрудникам никто не передает — это же, на мой взгляд, ад с точки зрения безопасности!

Меняется пароль, в случае забывания, аналогичным образом.

И никаких готовых паролей клиентам/сотрудникам никто не передает — это же, на мой взгляд, ад с точки зрения безопасности!

О! Здравствуй, голос разума. А то у меня уже глаза слезятся от криптодропбоксов в комментариях.

Добавлю, что если у клиента нет ничего, недоступного злоумышленнику, предлагаемый сервис может быть интересен при добавлении одной итерации:

→передаем токен ссылкой;

→после первого GET-запроса — удаляем токен с сервера;

⇒ по телефону убеждаемся, что именно клиент получил токен; до этого момента следующий шаг не должен быть доступен никому;

→ заставляем его установить личный пароль, используя токен для входа (ну или показываем ему его пароль, такие клиенты бывают, несмотря на ад безопасности).

От сниффинга не защита, но и ваш вариант — тоже нет.

Добавлю, что если у клиента нет ничего, недоступного злоумышленнику, предлагаемый сервис может быть интересен при добавлении одной итерации:

→передаем токен ссылкой;

→после первого GET-запроса — удаляем токен с сервера;

⇒ по телефону убеждаемся, что именно клиент получил токен; до этого момента следующий шаг не должен быть доступен никому;

→ заставляем его установить личный пароль, используя токен для входа (ну или показываем ему его пароль, такие клиенты бывают, несмотря на ад безопасности).

От сниффинга не защита, но и ваш вариант — тоже нет.

Странно что все в основном обсуждают логины/пароли для ssh, а ведь есть еще масса других ситуаций, в которых клиент не может поменять пароль. Например доступ по VPN к определенному сервису или базе данных, фтп доступ, итд. Варианты связанные с PGP слишком сложно для среднестатистического клиента.

> Теперь я передаю клиентам только url.

И чем это отличается от передачи логина и пароля? Если логин и пароль могут украсть, то точнно так же могут перехватить урл, зайти по ссылке первее клиента — и вуаля!

И чем это отличается от передачи логина и пароля? Если логин и пароль могут украсть, то точнно так же могут перехватить урл, зайти по ссылке первее клиента — и вуаля!

Да. Но вряд ли кто-то будет сидеть и ждать момента, когда вы отправите логин/пароль и ломанется «опережать». Скорее всего, это произойдет через какое-то время.

Url передается в режиме онлайн в скайпе, и клиент сразу подтверждает получение всей необходимой ему информации, а в логах скайпа остается висеть никому уже не нужный url.

Почтой, но шифрованной его открытым ключем (и моим закрытым).

Если кастомер адекватен и умеет пользоваться цифровыми ключам — шифрованное письмо с цифровой же подписью

В нашей компании по ISP положено делить пароль на 2 части и отправлять их двумя каналами — например по IM и СМС. От «случайного» злоумышленника такой способ защищает.

XXX: Мишаня, дай мне свой логин/пароль, мне там кое-что сделать надо.

YYY: Si6gPw89YJBoh1ap9Gq2

XXX: Ты шизанутый параноик. Зачем такие пароли?

YYY: Это логин.

YYY: Пароль я тебе картинкой ММС-ку пришлю

YYY: Si6gPw89YJBoh1ap9Gq2

XXX: Ты шизанутый параноик. Зачем такие пароли?

YYY: Это логин.

YYY: Пароль я тебе картинкой ММС-ку пришлю

А по SMS, значит, безопасно и весело? Нда…

Sign up to leave a comment.

А как Вы передаете клиентам логины/пароли?