Корпоративный сектор нуждается в производительном компьютерном оборудовании, где скорость передачи информации играет ключевую роль. Компания Samsung выпустила новый модельный ряд твердотельных накопителей, которые могут удовлетворить самого требовательного пользователя. Эти накопители созданы по 3D V-NAND технологии, благодаря чему скорость чтения достигает 5,5 ГБ/с.

Это — показатель работы HHHLNVMe SSD, модель PM1725. Другие показатели тоже впечатляют — например, скорость случайного чтения в 1000000 IOPS, записи в 120000 IOPS, последовательная запись 1800 МБ/с. Судя по всему, новые SSD Samsung превосходят даже новые модели SSD от Intel (речь идет о SSD 750 Series NVMe PCIe).

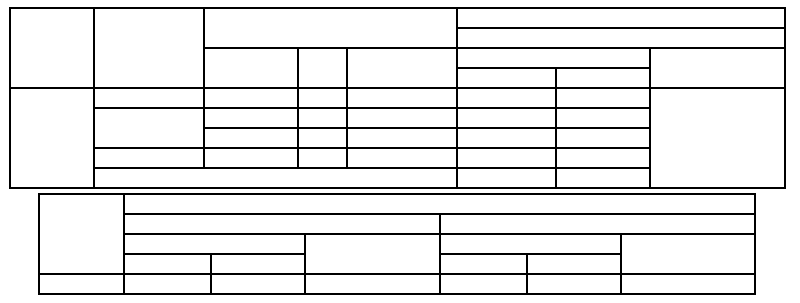

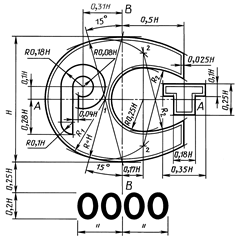

Изначально хотел назвать статью «HTML по ГОСТ`у», но потом выяснилось что у большинства программистов не было предмета «Метрология и стандартизация» и о «стандартизации», «сертификации», «унификации» не все слышали.

Изначально хотел назвать статью «HTML по ГОСТ`у», но потом выяснилось что у большинства программистов не было предмета «Метрология и стандартизация» и о «стандартизации», «сертификации», «унификации» не все слышали.