Разнообразие природных явлений столь велико, а скрытые в небесах сокровища столь богаты, что благодаря их количеству человеческий разум никогда не будет нуждаться в подпитке.

— Иоганн Кеплер

Так говорил человек, открывший в 1604 году самую свежую на тот момент сверхновую, находящуюся в нашей Галактике и наблюдаемую в видимом спектре. И хотя, скорее всего, после неё было ещё два взрыва, их не было видно невооружённым глазом, а их остатки были открыты уже при помощи мощных телескопов.

В январе 2012 года была открыта первая в том году сверхновая, в галактике, отстоящей от нас на 25 миллионов световых лет, NGC 3239. Изображённая ниже сверхновая получила имя SN 2012a.

С типичной периодичностью в примерно одну сверхновую в одной галактике за одну сотню лет, становится интересно, что бы мы увидели – и как быстро – если бы сверхновая образовалась в нашей Галактике.

Вспомним, что сверхновая может образоваться одним из двух способов, но оба они включают в себя вышедшую из-под контроля реакцию ядерного синтеза, высвобождающую огромное количества света и энергии. Большая часть энергии, что удивительно, выделяется не в виде света! Давайте заглянем внутрь звезды, которая через несколько секунд должна превратиться в сверхновую.

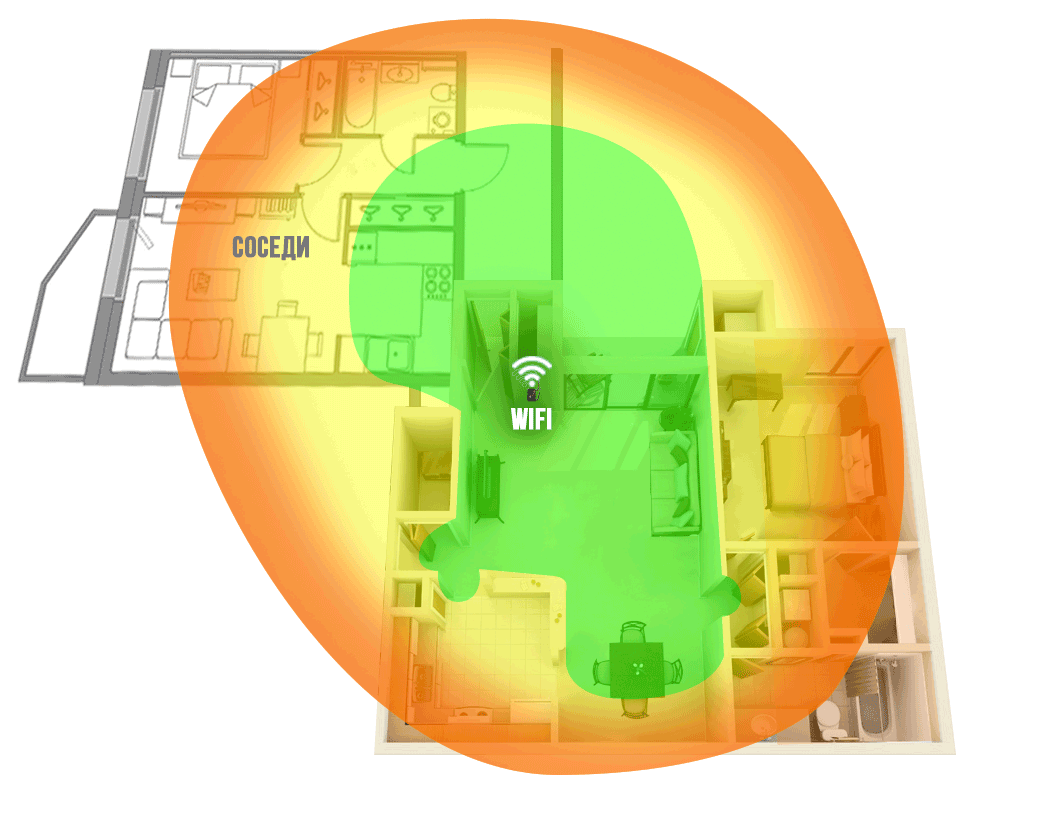

В свободном доступе появилась реализация интересных графических или анимированных QR кодов.

В свободном доступе появилась реализация интересных графических или анимированных QR кодов.

Компания IBM выпустила свободную криптографическую библиотеку

Компания IBM выпустила свободную криптографическую библиотеку

,

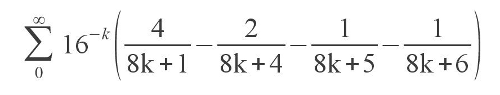

,  — пересечение полуплоскостей,

— пересечение полуплоскостей,  — алгоритм Форчуна) и некоторых тонкостях реализации (на языке C++).

— алгоритм Форчуна) и некоторых тонкостях реализации (на языке C++).