Накопилась уже внушительная пачка материалов по Windows Server 2012 и Windows Server 2012 R2. Решил для удобства свести все ссылки в один пост. Надеюсь, будет полезно.

Дмитрий Булгаков @shane54

Exadata Oracle DBA

300 потрясающих бесплатных сервисов

11 min

1.6MTranslation

Автор оригинальной статьи Ali Mese добавил ещё 100 новых бесплатных сервисов. Все 400 потрясающих сервисов доступны здесь. И еще подборку +500 инструментов от 10 марта 2017 г. смотрите здесь.

A. Бесплатные Веб-Сайты + Логотипы + Хостинг + Выставление Счета

- HTML5 UP: Адаптивные шаблоны HTML5 и CSS3.

- Bootswatch: Бесплатные темы для Bootstrap.

- Templated: Коллекция 845 бесплатных шаблонов CSS и HTML5.

- Wordpress.org | Wordpress.com: Бесплатное создание веб-сайта.

- Strikingly.com Domain: Конструктор веб-сайтов.

- Logaster: Онлайн генератор логотипов и элементов фирменного стиля (new).

- Withoomph: Мгновенное создание логотипов (англ.).

- Hipster Logo Generator: Генератор хипстерских логотипов.

- Squarespace Free Logo: Можно скачать бесплатную версию в маленьком разрешении.

- Invoice to me: Бесплатный генератор счета.

- Free Invoice Generator: Альтернативный бесплатный генератор счета.

- Slimvoice: Невероятно простой счет.

+309

«Пожиратель сердец» — Маршрутизатор ASUS RT-AC68U: 802.11ac, usb 3.0, BitTorent, TimeMachine

6 min

160K

К 23 февраля и 8 марта. Порадуй себя и близких тебе

Предисловие от автора (написано за 5 минут перед публикацией)

Первоначально я хотел всесторонне протестировать устройство с красивыми графиками и табличками, но что-то я так проникся им и начал просто пользоваться, поэтому всё немного сумбурно и без фактов, одни эмоции. Он меня просто покорил… Поехали!

Краткая информация

На рынке домашнего сетевого оборудования представлено множество решений, но сегодня я хочу рассказать вам об одном, действительно, уникальном устройстве: маршрутизаторе ASUS RT-AC68U (описание на сайте ASUS).

Не откладывая в долгий ящик, приведу ключевые особенности RT-AC68U, ставящие его выше остальных устройств на рынке:

- новейший стандарт беспроводной связи 802.11ac

- подключение внешнего жесткого диска по интерфейсу usb 3.0

- официальная функция Time Machine

- поддержка стандарта BitTorent (с учетом предыдущего пункта)

Именно совокупность этих черт сподвигла меня к данному приобретению. Разумеется, я умалчиваю про общеизвестные функции, такие как: подключение принтера или 3G/4G-модема во второй usb2.0 порт, работа в качестве домашнего файл-сервера, работа в качестве качалки всего и вся.

Технические характеристики ASUS RT-AC68U

Таблица с характеристиками честно скопирована с официальной страницы Asus и в ней отсутствует упоминание о функции Time Machine.

Дополнительно хочу отметить, что крепление к стене не предусмотрено.

Дополнительно хочу отметить, что крепление к стене не предусмотрено.

| Network Standard | IEEE 802.11a, IEEE 802.11b, IEEE 802.11g, IEEE 802.11n, IEEE 802.11ac, IPv4, IPv6 |

| Product Segment | AC1900 ultimate AC performance: 600+1300Mbps |

| Data Rate | 802.11a: 6,9,12,18,24,36,48,54Mbps 802.11b: 1, 2, 5.5, 11Mbps 802.11g: 6,9,12,18,24,36,48,54Mbps 802.11n: up to 450Mbps 802.11n TurboQAM:up to600Mbps 802.11ac: up to 1300Mbps |

| Antenna | External x 3 |

| Operating Frequency | 2.4GHz/5GHz |

| Encryption | 4-bit WEP, 128-bit WEP, WPA2-PSK, WPA-PSK, WPA-Enterprise, WPA2-Enterprise, WPS support |

| Firewall & Access Control | Firewall: SPI intrusion detection,DoS protection Access control: Parental control, Network service filter, URL filter, Port filter |

| Management | UPnP, IGMP v1/v2/v3, DNS Proxy, DHCP, NTP Client, DDNS, Port Triger, Universal Repeater, System Event Log |

| VPN Support | IPSec Pass-Throuth PPTP Pass-Through L2TP Pass-Through PPTP server OpenVPN server PPTP client L2TP client OpenVPN client |

| WAN Connection Type | Internet connection type: Automatic IP, Static IP, PPPoE(MPPE supported), PPTP, L2TP WAN Bridge support Multicast Proxy support Multicast Rate Setting support |

| Utilities | .Download master — support BT, NZB, HTTP, ED2K — support encryption, DHT, PEX and magnet link — upload and download bandwidth control — download scheduling .Media server: — Image: JPEG — Audio: mp3, wma, wav, pcm, mp4, lpcm, ogg — Video: asf, avi, divx, mpeg, mpg, ts, vob, wmv, mkv, mov .QoS: — WMM — User definable rules for IP/MAC/Port. Upload and Download bandwidth management. — ACK/SYN/FIN/RST/ICMP with Highest priority .Guest Network — 2.4GHz guest network x 3, 5GHz guest network x 3 .Printer Server: multifunctional printer support(Windows nly), LPR protocol support .File server: Samba and FTP server with account management .PPTP VPN server .Network map .Traffic monitor |

| Ports | 4 x RJ45 for 10/100/1000/Gigabits BaseT for LAN, 1 x RJ45 for 10/100/1000/Gigabits BaseT for WAN USB 2.0 x 1 USB 3.0 x 1 |

| Кнопка | WPS Button, Reset Button, Power Button, Wireless on/off Button |

| Светодиодный индикатор | PWR x 1 Wi-Fi x 2 LAN x 4 WAN x 1 USB x 2 |

| Электропитание | AC Input: 110V~240V(50~60Hz) DC Output: 19 V with max. 1.75 A current |

| Размеры | 220 x 83.3 x 160 mm (WxDxH) |

| Вес | 640 g |

| Комплeктация | 1 x RT-AC68U Wireless-AC1900 Dual Band Gigabit Router 1 x RJ-45 cable 1 x Power adapter 1 x QSG 1 x Support CD(user manual and ultility) |

| Router Special Features | 3G/4G data sharing, AiCloud, Printer server, Download Master, AiDisK, Multiple SSIDs, Parental Control |

Ещё немного официальных картинок ASUS RT-AC68U

+30

Конкурс: Компания КРОК организует конкурс летающих роботов. Приз — миллион рублей

3 min

10KКомпания КРОК, входящая в пятерку крупнейших ИТ-компаний РФ*, открывает приём заявок на конкурс «Летающий робот». Конкурс проводится в рамках проекта «20 способов жить ярче». Главный приз 1000000 рублей

+21

Краткое введение в SIM-карты

6 min

231KКогда на вопрос «кем вы работаете?» я отвечал «разработчиком ПО для SIM-карт», даже технически подкованные люди частенько удивлялись. Многие думают, что SIM-карта это «что-то типа флешки».

В этой статье я постараюсь кратко рассказать что такое SIM-карта (и смарт-карты в общем), зачем она нужна и что у нее внутри.

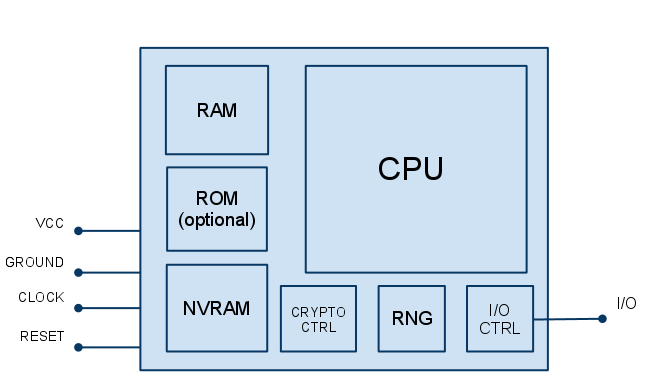

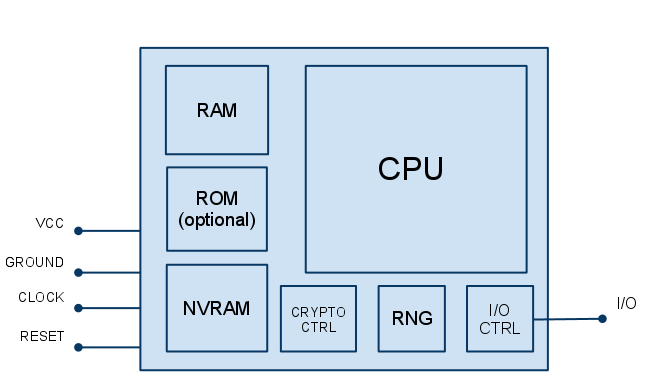

На самом деле SIM-карта — это частный случай контактной смарт-карты с микропроцессором. По сути, представляет из себя достаточно защищенный микрокомпьютер с CPU, ROM (опционально), RAM и NVRAM (которая выступает в качестве аналога жесткого диска в PC), с аппаратными генераторами случайных чисел и аппаратной реализацией крипто-алгоритмов.

В некотором приближении архитектуру микропроцессорной смарт-карты можно представить так:

В этой статье я постараюсь кратко рассказать что такое SIM-карта (и смарт-карты в общем), зачем она нужна и что у нее внутри.

На самом деле SIM-карта — это частный случай контактной смарт-карты с микропроцессором. По сути, представляет из себя достаточно защищенный микрокомпьютер с CPU, ROM (опционально), RAM и NVRAM (которая выступает в качестве аналога жесткого диска в PC), с аппаратными генераторами случайных чисел и аппаратной реализацией крипто-алгоритмов.

В некотором приближении архитектуру микропроцессорной смарт-карты можно представить так:

+465

Эми Вебб: В 2012 году особенно актуальными станут вопросы обработки данных, мобильных платежей и установления личности

8 min

1.1KTranslation

От редакции: Мы завершаем 2011 год опросом самых толковых экспертов в области журналистики. Сегодня мы публикуем прогноз Эми Вебб, главы агентства цифровых идей и стратегии «Webbmedia Group», о том какими будут ведущие технологические тренды в 2012 году.

+16

Все сломано

15 min

57KTranslation

Представляю вашему вниманию перевод статьи Everything is Broken, опубликованной в мае 2014 года на The Medium американской журналисткой Quinn Norton, которая специализируется на проблемах информационной безопасности. Статья рассматривает современный мир информационных технологий и место вопросов безопасности и конфиденциальности данных в нем. Статья местами содержит довольно резкую критику, тем не менее, поднимаемые в ней проблемы актуальны и не решены по сей день. В конечном счете, в этом, отчасти, и заключается работа журналиста — задавать неудобные вопросы.

Однажды, один мой знакомый получил контроль над тысячами компьютеров. Он нашел уязвимость в программном обеспечении и принялся испытывать ее. В процессе, он понял что, теоретически, может получить полный административный контроль над всей сетью, где используется данное программное обеспечение. Он загрузил скрипт на удаленный сервер и запустил его, чтобы посмотреть что произойдет, а сам отправился спать. На следующее утро он решил проверить результат работы, и каково же было его удивление, когда он обнаружил, что имеет полный доступ на 50 000 компьютерах. Испугавшись ответственности за содеянное, он тут же остановил процесс и принялся удалять свои скрипты. В конечном счете, как он мне сказал, он даже уничтожил жесткий диск, бросив его в огонь. Я не могу выдать вам личность этого человека, потому что не хочу чтобы он оказался в Федеральной тюрьме, что и произошло бы, если бы он сообщил о найденной уязвимости и своем эксперименте кому-то еще. Вам наверное интересно, пофикшен ли сейчас это баг? Возможно да, но точно не благодаря моему знакомому. Это история не так уж и удивительна. Проводите время на хакерской сцене и вы услышите истории и похуже.

Трудно объяснить обычным людям, какое большое количество технологий работает весьма посредственно и что их жизни уже давно тесно переплетены с IT-инфраструктурой, подобно прессованной проволоке.

Компьютеры и компьютерные технологии — все сломано.

Однажды, один мой знакомый получил контроль над тысячами компьютеров. Он нашел уязвимость в программном обеспечении и принялся испытывать ее. В процессе, он понял что, теоретически, может получить полный административный контроль над всей сетью, где используется данное программное обеспечение. Он загрузил скрипт на удаленный сервер и запустил его, чтобы посмотреть что произойдет, а сам отправился спать. На следующее утро он решил проверить результат работы, и каково же было его удивление, когда он обнаружил, что имеет полный доступ на 50 000 компьютерах. Испугавшись ответственности за содеянное, он тут же остановил процесс и принялся удалять свои скрипты. В конечном счете, как он мне сказал, он даже уничтожил жесткий диск, бросив его в огонь. Я не могу выдать вам личность этого человека, потому что не хочу чтобы он оказался в Федеральной тюрьме, что и произошло бы, если бы он сообщил о найденной уязвимости и своем эксперименте кому-то еще. Вам наверное интересно, пофикшен ли сейчас это баг? Возможно да, но точно не благодаря моему знакомому. Это история не так уж и удивительна. Проводите время на хакерской сцене и вы услышите истории и похуже.

Трудно объяснить обычным людям, какое большое количество технологий работает весьма посредственно и что их жизни уже давно тесно переплетены с IT-инфраструктурой, подобно прессованной проволоке.

Компьютеры и компьютерные технологии — все сломано.

+49

Кевин Митник осваивает профессию будущего

3 min

60K

Во времена своей молодости Кевин Митник стал самым знаменитым хакером в мире. Для многих он стал образцом для подражания. Его метод проникновения в сеть телекоммуникационной компании с помощью женитьбы на сотруднице этой компании — это вообще классика жанра.

Но после выхода из тюрьмы Кевин Митник превратился в «белого» хакера: он занимался пентестингом, консультировал компании в сфере ИТ-безопасности, публиковал книги по социальной инженерии, читал лекции. Однако, этого оказалось недостаточно, и теперь Кевин, так сказать, возвращается к корням: он продаёт 0day-эксплоиты.

+64

Как принимать платежи по кредитным картам — опыт Badoo

10 min

71K Каждый год в мире появляются всё новые и новые способы оплаты. Но универсального, удобного для всех пользователей способа до сих пор нет. В 2008 году, когда мы только создавали систему биллинга для Badoo, нам казалось, что будущее за оплатой через SMS. Но, столкнувшись с реалиями разных стран, мы поняли, что это не так.

Каждый год в мире появляются всё новые и новые способы оплаты. Но универсального, удобного для всех пользователей способа до сих пор нет. В 2008 году, когда мы только создавали систему биллинга для Badoo, нам казалось, что будущее за оплатой через SMS. Но, столкнувшись с реалиями разных стран, мы поняли, что это не так.Предпочтения пользователей меняются в зависимости от страны и устройства, с которого они заходят на сайт. Очень близки к идеалу оказались банковские карты, популярность которых растет из года в год, в том числе и в России. Это не только один из самых распространенных способов оплаты, но и самый прибыльный из всех доступных на сайте Badoo, а их более 20.

Сегодня мы подробней расскажем о том, что осталось за рамками предыдущей статьи о биллинге: об обработке платежей посредством банковских карт; что надо знать и к чему готовиться, если вы только собираетесь их подключать; как увеличить их эффективность, если они у вас уже есть. В целом статья рассчитана на неподготовленных читателей, но и специалисты, возможно, найдут для себя кое-что интересное.

+86

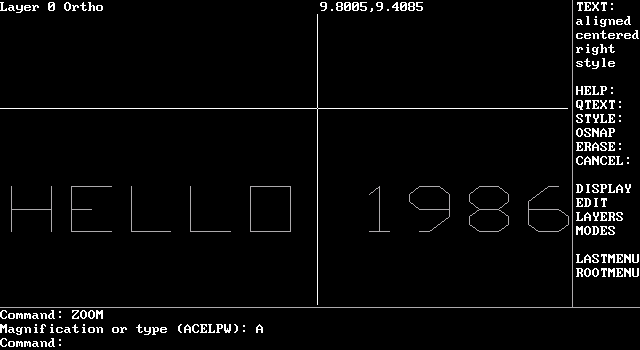

Пристрастные заметки о русских разработчиках САПР

11 min

42KОдин из сооснователей ЗАО Нанософт, Дмитрий Попов, написал в facebook заметку из серии «САПР в России»… Понятно, что пристрастно, не претендуя на историческую точность. Но нам показалось, что интересно и вполне подойдет для Хабра под пятничное настроение: кто-то узнает что-то новое, кто-то – вспомнит, а кто-то поймет, что не Боги горшки обжигают. Делимся заметкой в режиме «как есть»…

От автора

Какое-то время назад меня попросили написать про САПР в России для одного независимого портала, но природная лень и то, что эта задача с низким приоритетом, привели к тому, что за несколько месяцев не было написано ни одной строчки. То, что вы читаете, это совсем не изложение фактов, скорее это очень субъективные, с некоторой долей вымысла, воспоминания и размышления. Возможно с легким прохановским послевкусием.+66

pv — маленькая, но очень полезная утилита

2 min

86KОдин мой друг сказал по поводу pv следующее «Я админю семь лет, мне нужна была эта тулза десятки раз, а я даже не знал что она существует». В размышлениях над тем как заполучить инвайт на Харбе, я набрал в поиске pv. И ничего не нашел.

+270

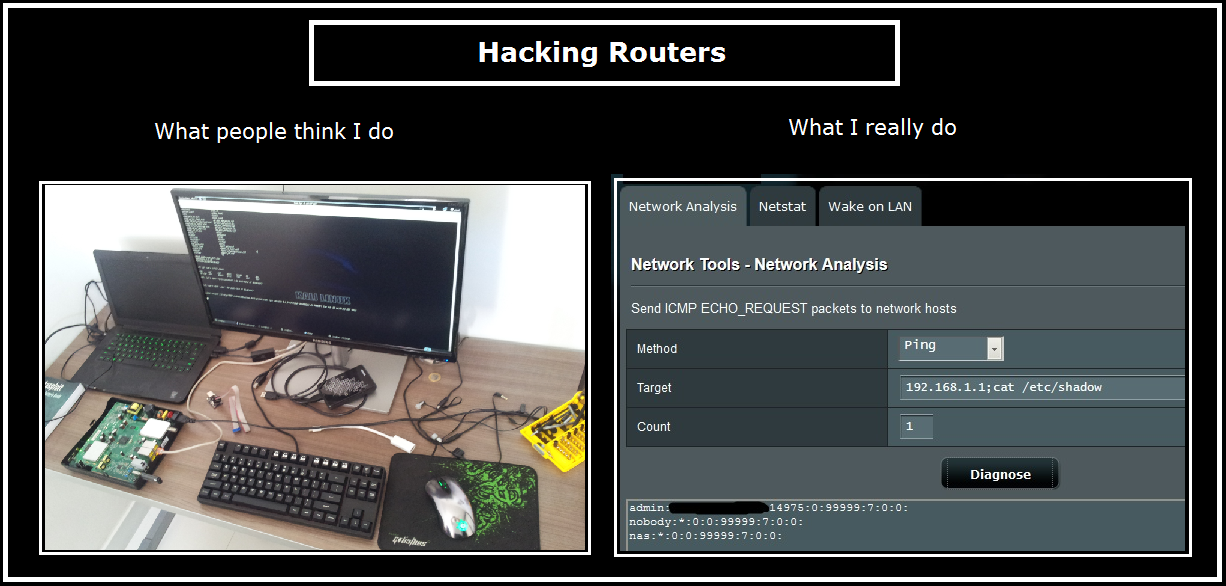

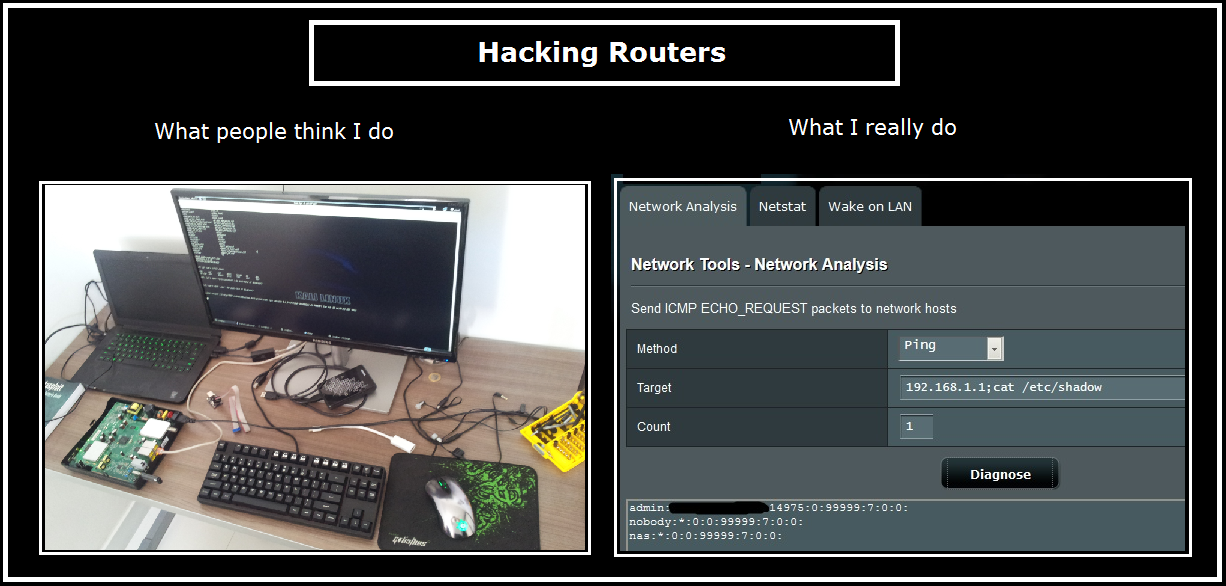

Взламываем Asus RT-AC66U и подготавливаемся к SOHOpelesslyBroken CTF

9 min

89KTranslation

Наконец-то настал июль, время собираться на DEFCON. Фолловьте @defconparties в твиттере и определяйтесь, какие местечки посетить и на какие доклады сходить.

В этом году будет новое соревнование — SOHOpelesslyBroken, от ISE и EFF. Цель Track 0 состоит в том, чтобы показать ранее неизвестные уязвимости в домашних беспроводных роутерах. Track 1 будет проходить в режиме CTF прямо во время DEFCON. CTFы всегда очень веселые, а конкретно этот подразумевает взлом реального железа, что веселее вдвойне!

Ага, это мое рабочее место =P

Меня очень интересует EFF Open Wireless Router (переводчика, к слову, тоже), но они пока ничего не рассказывают об устройстве. В правилах соревнования значится ASUS RT-AC66U (HW Ver. A2) [Version 3.0.0.4.266] в качестве возможного устройства для взлома. У меня есть лишний RT-AC66U дома, поэтому я решил написать небольшой туториал для всех участниковсоревнования CTF

В этом году будет новое соревнование — SOHOpelesslyBroken, от ISE и EFF. Цель Track 0 состоит в том, чтобы показать ранее неизвестные уязвимости в домашних беспроводных роутерах. Track 1 будет проходить в режиме CTF прямо во время DEFCON. CTFы всегда очень веселые, а конкретно этот подразумевает взлом реального железа, что веселее вдвойне!

Ага, это мое рабочее место =P

Меня очень интересует EFF Open Wireless Router (переводчика, к слову, тоже), но они пока ничего не рассказывают об устройстве. В правилах соревнования значится ASUS RT-AC66U (HW Ver. A2) [Version 3.0.0.4.266] в качестве возможного устройства для взлома. У меня есть лишний RT-AC66U дома, поэтому я решил написать небольшой туториал для всех участников

+51

Как IPv6 помогает роутеры ломать

5 min

128K

Предисловие

Проснулся я сегодня с мыслью, что огромное количество инструкций по настройке NAT советуют использовать строку вида:

iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADEМногие понимают проблемы этой конструкции, и советуют добавлять:

iptables -A FORWARD -i ppp0 -o eth1 -m state --state ESTABLISHED,RELATED -j ACCEPTНо, зачастую, забывают задать таблице FORWARD действие DROP по умолчанию, или добавить правило REJECT в конец таблицы.

На первый взгляд, вроде бы, все кажется нормальным. Однако, это далеко не так. Дело в том, что если не запретить маршрутизировать трафик из WAN-порта в WAN-порт, кто-нибудь из вашей WAN-сети (предположим, что провайдер садит весь подъезд в одну /24) может маршрутизировать трафик через вас, просто прописав ваш IP в качестве шлюза. Все современные SOHO роутеры это учитывают, а вот неопытный администратор, который делает роутер под обычным linux, может не знать или забыть об этом. В подсети моего провайдера таких роутеров не оказалось, и мой план по захвату мира провалился. Однако, статья совсем не об этом.

Магические двоеточия

Как вы, может быть, знаете, многие современные программы и сервисы биндятся на IP :: (два двоеточия), а не на 0.0.0.0, как было раньше. IPv6 адрес :: значит то же самое, что и IPv4 0.0.0.0, т.е. «слушаем все интерфейсы». Многие считают, что если программа слушает ::, то этот сокет может принимать только IPv6-соединения, однако это далеко не так.

В IPv6 есть так называемое отображение IPv4-адресов в IPv6 диапазон. Если программа слушает сокет ::, а к ней обращаются из IPv4-адреса 1.2.3.4, то программа получит соединение с адреса ::ffff:1.2.3.4. Этого можно избежать, сделав:

sysctl -w net.ipv6.bindv6only=1Но это нужно далеко не всегда, т.к. обычно удобно, что программа слушает один сокет, а получать соединения может по двум протоколам сразу. Практически во всех дистрибутивах, IPv6-сокеты ведут себя именно так, т.е. bindv6only=0.

+111

Wi-Fi сети: проникновение и защита. 1) Матчасть

9 min

631K

Синоптики предсказывают, что к 2016 году

При таком тренде не может

Этим циклом статей я хочу собрать воедино описания существующих технологии защит, их проблемы и способы обхода, таким образом, что в конце читатель сам сможет сказать, как сделать свою сеть непробиваемой,

Статья по мере написания выросла с 5 страниц до 40, поэтому я решил разбить её на части. Этот цикл — не просто инструкция, как нужно и не нужно делать, а подробное объяснение причин для этого. Ну, а кто хочет инструкций — они такие:

Используйте WPA2-PSK-CCMP с паролем от 12 символовa-z(2000+ лет перебора на ATI-кластере). Измените имя сети по умолчанию на нечто уникальное (защита от rainbow-таблиц). Отключите WPS (достаточно перебрать 10000 комбинаций PIN). Не полагайтесь на MAC-фильтрацию и скрытие SSID.

Оглавление:

1) Матчасть

2) Kali. Скрытие SSID. MAC-фильтрация. WPS

3) WPA. OpenCL/CUDA. Статистика подбора

+167

Chaos Communication Congress: Диснейленд для хакера, безопасность SCADA и не только

3 min

13K

Chaos Communication Congress является одним из крупнейших в Европе мероприятий, которое посещают тысячи хакеров каждый год. В этот раз в Гамбурге собралось более 9000 человек. В их числе были и эксперты Positive Technologies, которые представили свои исследования в области безопасности АСУ ТП, провели мастер-класс, посвященный тестам на проникновение SCADA-систем, и рассказали о подготовке «Лабиринта» — одного из самых зрелищных соревнований форума PHDays III.

+24

Создание zip-модулей в python

11 min

17KПредыстория

На определенном этапе развития технологий компании Acronis было принято решение изучить возможность распространения интерпретатора языка python3 собственной сборки как часть наших продуктов, расширив его при этом нашими собственными модулями, обеспечивающими доступ к инфраструктуре этих продуктов. Данный пост является одним из результатов исследований в этом направлении.

В первую очередь, нам хотелось иметь ограниченный компактный набор конечных распространяемых модулей. Однако публичная сборка питона, распространяемая через python.org к этому не располагает, одна только стандартная библиотека, являющаяся неотъемлемой частью самого языка, состоит из более чем тысячи py-файлов. Именно поэтому, мы сразу обратили внимание на такую любопытную особенность интерпретатора, как возможность импорта модулей, находящихся в zip-архивах, когда все множество исходников на питоне, относящихся к одному или нескольким модулям, упаковано в zip-архив и распространяется одним zip-файлом.

+40

Logging — библиотека для удобного ведения логов в Python

2 min

108KВ любой разработке приходится рано или поздно вести логи, ведь не отдашь же заказчику программу где отладочные сообщения выводятся с помощью print, да и в дальнейшем если у заказчика что то пойдет не так то можно просто попросит показать лог и понять в чем проблема(в большинстве случаев), так вот в питоне есть очень мощная и удобная библиотека и дальше я попробую про нее рассказать.

+5

Argparse — парсим аргументы и параметры командной строки с легкостью

6 min

149KНачиная с версии Python 2.7, в набор стандартных библиотек была включена библиотека argparse для обработки аргументов (параметров, ключей) командной строки. Хотелось бы остановить на ней Ваше внимание.

+32

Jedi — библиотека автодополнения для Python

1 min

36KВот, набрел на просторах гитхаба на интересную библиотеку (GitHub). Дальше следует немного слов от автора.

Jedi — это инструмент, который можно использовать для автодополнения кода Python в IDE/редакторах. Jedi работает. Jedi быстр. Он понимает все основные элементы синтаксиса Python, в том числе встроенные функции.

Кроме того, Jedi поддерживает две разные goto функции и имеет поддержку переименования, а также поддерживает Pydoc и другие фишки IDE.

Jedi использует очень простой API, чтобы соединиться с IDE. Основная реализация — это VIM-плагин, использующий автозавершение Jedi. Я призываю использовать Jedi в ваших IDE. Это очень просто. Если возникнут проблемы (в том числе с лицензированием) — свяжитесь со мной.

Jedi можно использовать с такими редакторами:

Jedi — это инструмент, который можно использовать для автодополнения кода Python в IDE/редакторах. Jedi работает. Jedi быстр. Он понимает все основные элементы синтаксиса Python, в том числе встроенные функции.

Кроме того, Jedi поддерживает две разные goto функции и имеет поддержку переименования, а также поддерживает Pydoc и другие фишки IDE.

Jedi использует очень простой API, чтобы соединиться с IDE. Основная реализация — это VIM-плагин, использующий автозавершение Jedi. Я призываю использовать Jedi в ваших IDE. Это очень просто. Если возникнут проблемы (в том числе с лицензированием) — свяжитесь со мной.

Jedi можно использовать с такими редакторами:

- Vim (jedi-vim, YouCompleteMe)

- Emacs (Jedi.el)

- SynWrite (SynJedi)

- Sublime Text (Sublime JEDI [ST2 + ST3], anaconda [only ST3])

А также присутствует в проекте wdb

+28

Сервисы мобильного эквайринга и мини-терминалы в России — пора принимать Visa и MasterCard!

31 min

248K Square, PayPal, iZettle — известные во всем мире компании, которые предлагают решения по приему банковских карт. Ни один из брендов не представлен в России. Зато у нас есть десять собственных. Мною проведено независимое исследование сервисов мобильного эквайринга в России, позволяющих принимать платежи по банковским картам Visa и MasterCard: iPay, Sum Up, Pay Me, 2Can, SimplePay, LifePay, Термит, ibox, Paybyway и RBK Card.

Square, PayPal, iZettle — известные во всем мире компании, которые предлагают решения по приему банковских карт. Ни один из брендов не представлен в России. Зато у нас есть десять собственных. Мною проведено независимое исследование сервисов мобильного эквайринга в России, позволяющих принимать платежи по банковским картам Visa и MasterCard: iPay, Sum Up, Pay Me, 2Can, SimplePay, LifePay, Термит, ibox, Paybyway и RBK Card.Захотелось понять: что движет людьми и рынком, что предлагают сервисы и кому могут быть интересны эти решения. Если Вы занимаетесь частной практикой или фрилансом, у Вас есть свой бизнес, или Вы интересуетесь e-commerce — эта статья для Вас. Под катом Вы найдете обзор сервисов, отчет о тестировании, а также конкретные рекомендации по приему карт.

+68

Information

- Rating

- Does not participate

- Location

- Frankfurt am Main, Hessen, Германия

- Date of birth

- Registered

- Activity