Я приезжаю на родину, вытаскиваю из закромов пыльные коробки с добром, разбираю и думаю вот о чём. Моя история разделена прогрессом на две части: цифровую и аналоговую. С аналоговой все просто: что не потеряно за дюжину переездов, вот оно, на месте: фотографии, дневники, письма. С цифровой сложнее. Самые ранние цифровые документы у меня датируются примерно 2001 годом. И то, практически все оттуда утеряно, лишь пара случайных фоток сохранились на болванках CD-R. Более-менее надежно переписка, логи чатов, фотографии и музыка начинают храниться с 2003 года. Именно с этого момента при покупке нового жесткого диска мне больше не надо было продавать старый.

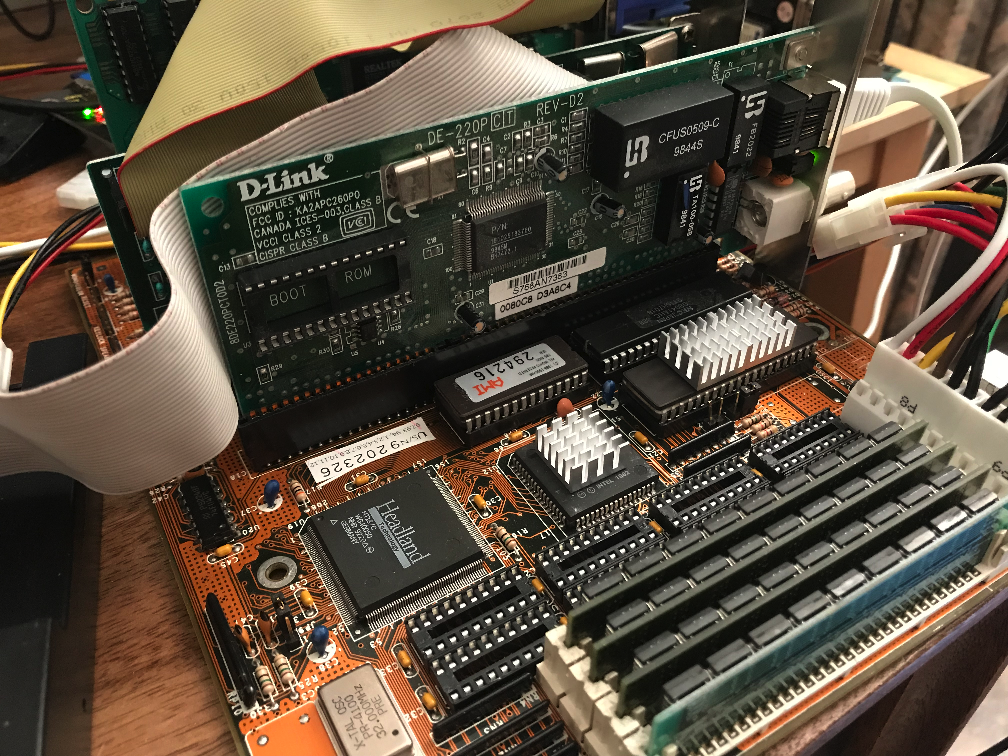

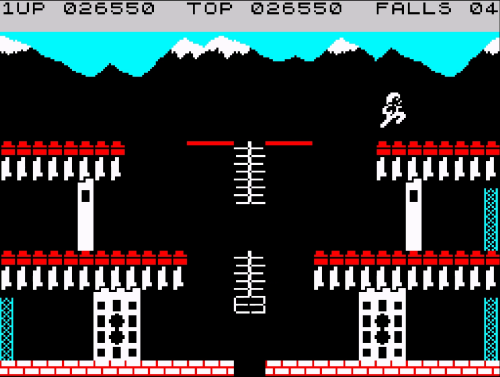

Я приезжаю на родину, вытаскиваю из закромов пыльные коробки с добром, разбираю и думаю вот о чём. Моя история разделена прогрессом на две части: цифровую и аналоговую. С аналоговой все просто: что не потеряно за дюжину переездов, вот оно, на месте: фотографии, дневники, письма. С цифровой сложнее. Самые ранние цифровые документы у меня датируются примерно 2001 годом. И то, практически все оттуда утеряно, лишь пара случайных фоток сохранились на болванках CD-R. Более-менее надежно переписка, логи чатов, фотографии и музыка начинают храниться с 2003 года. Именно с этого момента при покупке нового жесткого диска мне больше не надо было продавать старый.Между тем первый персональный компьютер появился у меня в 1990 году. А примерно до 1996 года моим домашним компьютером был клон ZX Spectrum по имени АТМ Турбо. Потом долгое время был 386-й IBM PC. Из этого первого компьютерного десятилетия не сохранилось вообще ничего. Или так мне казалось, пока я, разбирая старые кассеты, не наткнулся на остатки коллекции спектрумовских программ. И стало мне интересно — а что там вообще? Прочитается ли? И главное, удастся ли что-нибудь вспомнить интересного про ту эпоху, которая все же была ну очень давно. Как будто и не со мной. В отличие от подборки софта 2002 года, сегодня — особый заплыв по волне моей памяти. Как если бы я отправлялся в город, где раньше бывал, но не потому, что он особо хорош или интересен.

Просто хочется убедиться, что мне не показалось, и я действительно там был.