Из года в год, иногда раз в несколько лет, мир оглушает новость: компания Apple выпустила новый продукт. И каждый раз он, этот самый продукт, вызывает массу споров. У компании есть огромное число адептов и обожателей, точно так же как и есть огромное количество ненавистников. Кто-то плотно сидит на iPhone и Mac, кто-то предпочитает Android. У всех вкусы разные, с этим не поспоришь. Но следуя концепции свободного мира, свободы выбора сложно отрицать факт того, что Apple именно диктует свои правила, пользуясь статусом «законодателя моды».

Данный текст — исключительно субъективное мнение о происходящем, выводы стороннего наблюдателя, который еще в нулевых с восторгом наблюдал становление «Империи Apple», а сейчас понимает, что занять нейтральную позицию как ранее у него не выходит. Потому что восторженных отзывов вокруг становится все больше и больше, а восхищаться начинают даже очень спорными решениями.

Что такое смартфон? Давайте не обманывать себя и примем за аксиому, что смартфон — это инструмент, который позволяет человеку находиться онлайн, где бы он ни был, в пределах сотовой сети, конечно же. Смартфон — это не отражение сути личности, это — костыль, которым мы все, его владельцы, пользуемся ежедневно.

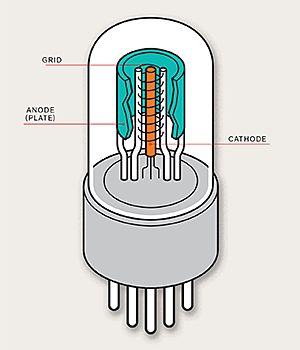

Во второй половине 20 века кремниевые транзисторы (MOSFET) полностью заменили радиолампы в электронных устройствах. Это вполне естественно, учитывая многочисленные преимущества полупроводников: миниатюрность, дешевизна, эффективность, прочность, надёжность, и самое главное — эффективный техпроцесс химического вытравливания транзисторов в интегральных схемах. Технология позволила создавать чипы с миллиардами транзисторов. С годами они становились всё меньше, расстояние между истоком и стоком сокращалось, за счёт чего росла производительность электроники (закон Мура).

Во второй половине 20 века кремниевые транзисторы (MOSFET) полностью заменили радиолампы в электронных устройствах. Это вполне естественно, учитывая многочисленные преимущества полупроводников: миниатюрность, дешевизна, эффективность, прочность, надёжность, и самое главное — эффективный техпроцесс химического вытравливания транзисторов в интегральных схемах. Технология позволила создавать чипы с миллиардами транзисторов. С годами они становились всё меньше, расстояние между истоком и стоком сокращалось, за счёт чего росла производительность электроники (закон Мура).