Представлен открытый проект ngtop. Это утилита командной строки для вывода количества запросов (request counts) из файлов access.log nginx.

Исходный код ngtop написан на go и распространяется на GitHub под лицензией GNU General Public License v3.0.

Веб-сервис для хостинга и разработки IT-проектов

Представлен открытый проект ngtop. Это утилита командной строки для вывода количества запросов (request counts) из файлов access.log nginx.

Исходный код ngtop написан на go и распространяется на GitHub под лицензией GNU General Public License v3.0.

Пользователи заметили, что если вместо github.com перейти по адресу guthib.com, то откроется страница с сообщением «You spelled it wrong» (англ. Ты неправильно написал). Специально для этого кто-то зарегистрировал и содержит домен.

На GitHub представлен проект OpenTTY Java Edition. Это эмулятор терминала OpenTTY для старых телефонов с поддержкой J2ME (Java ME, ранее — Java 2 Micro Edition).

Исходный код проекта OpenTTY Java Edition написан на Java, в нём доступны основные команды, есть поддержка Debug Tool, shell script, Xorg server, htop (show memory usage), netstat (verify network), nano (temporary notepad), wget (save website html) и tty (show console path).

Файл OpenTTY.jar занимает размер 43 КБ.

На GitHub представлен открытый проект Album AI для управления с помощью ИИ фотографиями на домашнем ПК.

Бесплатный инструмент организует все фото, альбомы и добавляет необходимую метаинформацию. Под капотом у проекта нейросеть ChatGPT-4o-mini.

Для сортировки изображений Album AI использует распознавание лиц. Из всех фотографий на ПК создаётся локальная база данных PgSQL без доступа извне.

Хвостатое недоразумение покоряет GitHub!

Большинство голосов оказалось за, а поэтому, спешу сообщить о выпуске полной некастрированной репы хвостатой на GitHub!

Для тех, кто в танке, ну или под наркозом, ну или просто пофек: речь идёт о стример-тян из этой статьи

P. S.

Код всё ещё никак не правил, это по-прежнему лютая свалка функций и принтов для отладки, но уж явно в более удобном виде, чем в статье :)

Позже доработаю инструкцию по запуску, чтобы каждый мог сделать свою нейро-тян

(устроим армию нейро-стримерш/ов, чтобы они наводнили ютуб и отправили обычных стримеров на завод😈 шутка, на деле просто выпускаю репу, чтобы таким же гикам, как я, было проще повторить этот опыт; ну и посмотреть на ваши эксперименты)

На днях опубликовал на GitHub свой скрипт 2013 года, который наполнял с ИБП Ippon Smart Winner 750 базу данных IBM DB2 данными по напряжению сети (за каждую секунду в течение года, по результатам наблюдений скорректировал уставки на реле напряжения, их безопасность для техники подтвердилась при отгорании нуля), обновлял статус моего DynDNS клиента по данным с роутера, запускал и останавливал виртуальную машину VMware Player (там у меня крутилась openSUSE с сайтом на Apache/Django) по расписанию и когда в планировщике BeholdTV была запланирована запись кабельного телевидения (это было необходимо, поскольку видео захватывалось в .asf/x264 - crf18/AC3 без использования графического ускорения и на всё ресурсов не хватало), следил за качеством ADSL линии. А сегодня дополнил ещё рядом скриптов: в 2014 перенёс сайт на Raspberri Pi (Arch Linux ARM) и там стал захватывать IPTV видео. Про захват у меня на Дзене можно почитать, а скрипы создания оглавления и некоторого контроля версии файлов (WSH/JS) опубликовал на GitHub здесь же. Также скрипты по установке времени и некоторой оптимизации скорости отклика сайта, мониторинга доступности посредством Online Domain Tools. Ещё дополнил своими Windows скриптами по работе с СУБД IBM DB2 Express-C и её оптимизации по книге "Best practices Tuning and monitoring database system performance" (она тоже выложена в соответствии с лицензией). Изначально не включил библиотеку RGraph для построения графиков, теперь выложил под лицензией MIT 2013 года.

Пользователям с общедоступными репозиториями на GitHub начали приходить персонализированные электронные письма, созданные ИИ-агентами.

Причём разработчики подобных сервисов не скрывают, что фактически занимаются распространением спама с помощью ИИ. Примечательно, что текст писем в основном не имеет внутри фактических ошибок и воспринимается с первого взгляда так, словно написан обычным человеком. Но при углублённом прочтении некоторых моментов становится ясно, что это предложение от ИИ, которое нужно отправить в спам.

Рекомендация от пользователя в этом случае, которая может ненадолго остановить такие письма, заключается в необходимости удалить свой адрес электронной почты из профиля GitHub.

Разработчик Химаншу Сингх (Himanshu Singh) представил простую версию использования команды grep для Rust (minigrep) и объяснил свои действия в нескольких коммитах.

На днях вышел из строя ИБП. Переключился на стабилизатор. Было уже. До техники APC стоял ИБП Ippon Smart Winner 750. Мониторил напряжение. Сохранял в базе данных SQL сервера IBM DB2 Express-C 10.5 данные за каждую секунду и хранил в течение года. Это помогло выставить уставки на реле напряжения и нормально пережить несколько отгораний нуля без потерь для техники. Скрипты соответствующие опубликовал сегодня на GitHub у себя. При работе от стабилизатора приходилось потом чинить неоднократно SQL базу данных, благо у меня было настроено журналирование в "Архивном" режиме, а сама база данных периодически тестировалась на наличие повреждений. Сложнее с остальной частью данных на компьютере: в NTFS принято частичное журналирование и внезапное отключение ведёт к необходимости решать, восстанавливать ли из бэкапа или соглашаться с тем, что возможно какие-то повреждения будут не сразу обнаружены и могут вызвать проблемы с дальнейшим ремонтом. Чуть раньше такой же пост на Дзене у себя опубликовал.

На GitHub доступен скрипт shotstars, решающий проблему с отслеживанием исчезновения звёзд у проектов на платформе. Штатные возможности GitHub не предоставляют пользователям информацию по убывающим звёздам в проекте и позволяют получить сведения только по их прибавлению.

Проект написан на языке Python и распространяется под лицензией GPLv3+. Готовые сборки, не требующие наличия в системе Python, доступны для GNU/Linux, Windows и Android (Termux).

Идея скрипта shotstars состоит в следующем: в самом начале пользователь выбирает, чей репозиторий он хочет отслеживать. Далее скрипт будет парсить звезды на предмет их убывания и прибавления за определённый пользователем промежуток времени, формируя список различий между предыдущим сканированием и текущем состоянием.

Регистрация в GitHub, авторизация и токен для работы скрипта не требуются. Поддерживается парсинг звёзд с проверками на ошибки и ограничения, имитация результатов, отчёты в CLI и HTML в том числе с расчётами дат.

Работа shotstars рассчитана на средние и небольшие проекты, имеющие до 6000 звёзд (лимит API GitHub в 6K звезд/час).

Состоялся выпуск второй мажорной версии инструментария vue-ray. Исходный код проекта опубликован на GitHub под лицензией MIT.

Предыдущая стабильная версия проекта vue-ray v1.17.4 вышла в мае 2023 года.

Проект vue-ray позволяет проводить отладку кода Vue с помощью Ray, чтобы быстрее устранять проблемы. Установите этот пакет в любой проект Vue 3, чтобы отправлять сообщения в приложение Ray.

Вышла версия 4.2.0 системы автоматической трансляции радио Rivendell. Изменения включают в себя новый канал данных для части, улучшения системы подкастов, многочисленные исправления ошибок и патчи против ранее обнаруженных багов.

Rivendell — это полнофункциональная система автоматизации радиосвязи, предназначенная для использования в профессиональном радиовещании и средствах массовой информации. Исходный код проекта опубликован на GitHub по лицензии GNU General Public License версии 2.

Состоялся релиз утилиты для синхронизации файлов и резервного копирования Rsync 3.3.0, позволяющей минимизировать трафик за счёт инкрементального копирования изменений.

В качестве транспорта могут быть использованы ssh, rsh или собственный протокол rsync. Поддерживается организация работы анонимных rsync-серверов, оптимально подходящих для обеспечения синхронизации зеркал. Исходный код проекта распространяется под лицензией GPLv3.

Значительное изменение номера версии не связано с функциональными изменениями в нынешнем выпуске, а является отложенной реакцией на изменения в прошлой версии 3.2.7.

В Rsync 3.3.0 в основном выполнено исправление ошибок. Репозиторий проекта на GitHub перенесён из аккуаунта сопровождающего WayneD в отдельную организацию RsyncProject. Также сообщается о формировании новой команды сопровождающих rsync из-за нехватки времени у нынешнего сопровождающего.

Примечательно, что в команду проекта вернулись Эндрю Триджелл (Andrew Tridgell), основатель проектов samba и rsync, а также Пол Маккеррас (Paul Mackerras), один из первых разработчиков rsync, принимавших в 1996 году участие в создании протокола rsync.

Изменения в Rsync 3.3.0:

в утилиту rrsync (restricted rsync) добавлена опция "-no-overwrite", запрещающая перезапись существующих файлов в целевом каталоге;

вспомогательные скрипты mapfrom и mapto, написанные на языке Perl, переписаны на Python и объединены в общий скрипт idmap;

переписан на языке Python perl-скрипт mnt-excl.

Источник: OpenNET.

3 апреля 2024 года AMD заявила, что разработчики AMD Radeon в скором времени откроют исходный код большего количества своего стека программного обеспечения для графических процессоров, а также выложат в открытый доступ техдокументацию по оборудованию GPU компании.

«Поскольку интерес сообщества к ROCm на Radeon растёт, мы создали трекер для сбора отзывов и предоставления обновлений. Скоро: открытый исходный код дополнительных частей нашего программного стека и дополнительной документации по оборудованию».

Ранее сторонние разработчики и энтузиасты просили AMD опубликовать в открытом доступе коды прошивок и проекты микрокода различных GPU AMD.

Примечательно, что AMD сделала своё заявление сразу после ухода на пенсию сторонника графических драйверов AMD с открытым исходным кодом для Linux Джона Бриджмана, который проработал в ATI/AMD более четверти века.

Бриджман был первым менеджером проекта по выпуску графического драйвера с открытым исходным кодом AMD Radeon, который стартовал в 2007 году. Его начинания помогли выйти официальному проекту драйверов AMD с открытым исходным кодом во времена R500, поддерживали недолговечный проект xf86-video-radeonhd, созданный совместными усилиями с SUSE. Работа Бриджмана с сообществом Open Source принесла за последние полтора десятилетия существенный вклад в развитие открытого кода для GPU AMD.

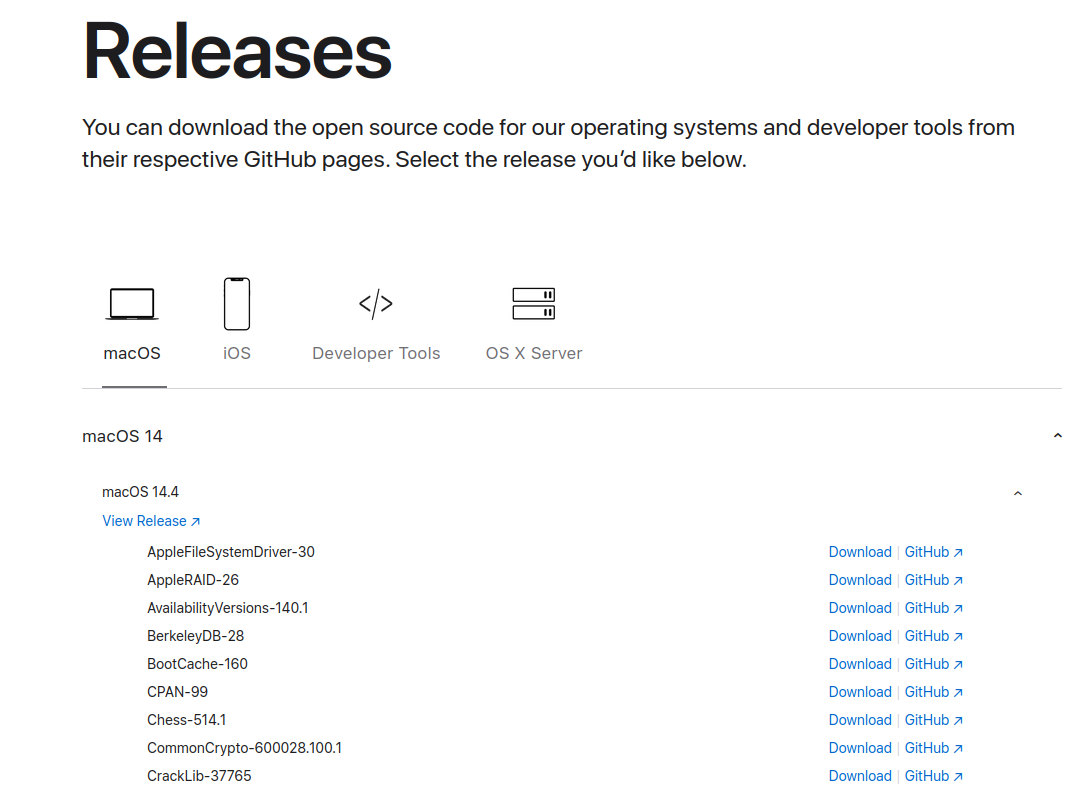

Apple опубликовала исходные тексты низкоуровневых системных компонентов ОС macOS 14.4 (Sonoma), в которых используется свободное программное обеспечение, включая составные части Darwin и прочие компоненты, программы и библиотеки, не связанные с GUI.

Всего опубликовано 172 пакета с исходными текстами. По сравнению с веткой macOS 13 в репозитории macOS 14.4 удалены пакеты gnudiff и libstdcxx. Apple делится исходниками после релиза обновлений своих операционных систем. Важно отметить, что код собственных разработок компания не публикует в открытом доступе.

Среди прочего доступен код ядра XNU, исходные тексты которого публикуются в виде срезов кода, связанных с очередным релизом macOS. XNU является частью открытого проекта Darwin и представляет собой гибридное ядро, сочетающее ядро Mach, компоненты от проекта FreeBSD и C++ API IOKit для написания драйверов.

Одновременно опубликованы открытые компоненты, используемые в мобильной платформе iOS 17.4. Публикация включает два пакета: WebKit и libiconv.

Источник: OpenNET.

Топ 5 инструментов для поиска уязвимостей и эксплоитов

Searchsploit — предоставляет прямой доступ к Exploit Database из терминала Kali Linux. Пользователи могут использовать мощные команды поиска для быстрого обнаружения эксплоитов и уязвимостей. Этот инструмент является незаменимым помощником для специалистов по безопасности, работающих в среде Kali Linux.

getsploit — сочетает в себе функциональность searchsploit с возможностью загрузки эксплоитов. Он позволяет пользователям проводить онлайн‑поиск по таким базам данных, как Exploit‑DB, Metasploit и Packetstorm. Кроме того, он дает возможность загружать исходный код эксплоитов напрямую, что делает поиск и получение необходимых данных для пентестинга простым и эффективным.

CVEMap — Инструмент от Projectdiscovery, которая создана для быстрого и удобного поиска по всем известным базам данных уязвимостей.

Pompem — инструмент предустановленный в Parrot OS, автоматизирует процесс поиска эксплоитов и уязвимостей. Он использует передовую систему поиска для проверки таких баз данных, как PacketStorm Security, CXSecurity, ZeroDay, Vulners и NVD.

SiCat — отличается комплексным подходом к поиску эксплоитов. Он умело извлекает информацию об эксплоитах из открытых источников и локальных репозиториев.

Проверьте, используются ли ваши репозитории GitHub и исходный код ваших проектов для обучения различных больших языковых моделей (БЯМ — LLM).

На huggingface появилась вторая версия проекта Stack. Это открытый интерфейс управления между сообществом искусственного интеллекта и сообществом открытого исходного кода.

В рамках проекта BigCode выпущен и поддерживается The Stack V2 — набор данных исходного кода объёмом 67 ТБ для более чем 600 языков программирования. Одна из целей в этом проекте — предоставить людям свободу действий в отношении их исходного кода, позволяя им решать, следует ли использовать его для разработки и оценки моделей машинного обучения, поскольку сообщество признает, что не все разработчики могут захотеть, чтобы их данные использовались для этого.

Этот инструмент позволяет проверить, является ли репозиторий под именем пользователя частью набора данных The Stack. Хотели бы вы удалить свои данные из будущих версий The Stack? Вы можете это сделать, следуя инструкциям здесь.

Примечание. Stack v2.0 создан на основе общедоступного кода GitHub, предоставленного Software Heriage Archive. Он может включать репозитории, которых больше нет на GitHub, но которые были ранее заархивированы Software Heritage. Перед обучением моделей StarCoder 1 и 2 был запущен дополнительный конвейер PII для удаления имён, адресов электронной почты, паролей и ключей API из файлов доступных репозиториев исходного кода.

5 интересных инструментов фишинга

В нашем быстро развивающемся цифровом мире, в котором кибербезопасность становится все более важной, фишинг остается одним из наиболее распространенных видов кибератак. Для тестирования или автоматизации атаки, существуют инструменты фишинга, разработанные для удовлетворения самых разных нужд:

SniperPhish — это комплексный инструмент для фишинга и сбора данных, позволяющий проводить кампании с высокой степенью персонализации. Он обеспечивает возможности для отправки фишинговых писем и отслеживания их эффективности с помощью расширенной аналитики.

AdvPhishing — Когда жертва вводит свои учетные данные, вам нужно перейти на оригинальный веб‑сайт и использовать эти учетные данные, чтобы отправить реальный одноразовый пароль жертве. После жертва введет этот одноразовый пароль, с его помощью вам будет разрешено войти в учетную запись.

MaskPhish — не является каким‑либо инструментом фишинга. Это простой сценарий Bash для сокрытия фишингового URL‑адреса под обычным URL‑адресом (google.com или facebook.com). Он может быть интегрирован в инструменты фишинга. Эффективный способ сделать фишинговые URL менее подозрительными.

PhishMailer — позволяет создавать профессиональные фишинговые электронные письма быстро и легко.

Dark‑Phish — это инструмент, разработанный для проведения фишинговых атак с целью образования и тестирования. Он предоставляет набор готовых шаблонов фишинговых страниц.

Источник

8 популярных инструментов фазинга для разнообразных задач

Feroxbuster — Инструмент брутфорсинга веб‑директорий, написанный на Rust, который используется для фазинга и брутфорсинга веб‑директорий. Он особенно полезен для оценки безопасности сайта.

Radamsa — Генератор искаженных данных для программного обеспечения имеет уникальный подход к фазингу, генерируя широкий спектр искаженных данных из небольшого количества входных образцов.

Honggfuzz — это универсальный инструмент от Google, который может быть использован для фазинга различных типов приложений, включая веб‑сервисы. Он особенно эффективен для выявления уязвимостей, связанных с безопасностью памяти.

Boofuzz — Наследник Sulley для сетевого фазинга и предназначен для фазинга сетевых протоколов. Этот инструмент может быть полезен для специалистов по сетевой безопасности, желающих проверить надежность сетевой инфраструктуры на устойчивость к атакам.

OSS‑Fuzz — Инструмент представляет из себя платформу для непрерывного фазинга, которая интегрируется с проектами с открытым исходным кодом, помогая разработчикам и исследователям безопасности в автоматическом обнаружении уязвимостей.

ffuf — Один из самых быстрых веб‑фаззеров, написанный на Go.

Libfuzzer — Программа была создана для пользователей, которые хотят активировать механизм фаззинга, а затем перейти к работе над чем‑то другим. Когда они вернутся через несколько часов или дней, у Sulley Fuzzing будет готов отчет обо всем, что он нашел.

17 марта 2024 года ИИ-стартап xAI открыл исходный код чат-бота Grok-1.

Проект Grok-1 опубликован на GitHub под лицензией Apache 2.0, а скачать архив с кодом чат-бота можно, вставив эту ссылку в торрент-клиент (300 ГБ файлов с весами MoE-модели c 314 млрд параметров):

magnet:?xt=urn:btih:5f96d43576e3d386c9ba65b883210a393b68210e&tr=https%3A%2F%2Facademictorrents.com%2Fannounce.php&tr=udp%3A%2F%2Ftracker.coppersurfer.tk%3A6969&tr=udp%3A%2F%2Ftracker.opentrackr.org%3A1337%2Fannounce

4 ноября 2023 года xAI запустила своего чат-бота Grok с генеративным искусственным интеллектом для ограниченной аудитории. В компании планировали сделать языковую модель xAI доступной для всех платных подписчиков соцсети X.

В июле прошлого года Маск объявил о начале работы xAI. Главная цель проекта — «понять истинную природу Вселенной».

11 марта 2024 года Илон Маск пообещал, что ИИ-стартап xAI откроет исходный код чат-бота Grok на неделе. Маск сделал это заявление через несколько суток после того, как подал в суд на OpenAI и пожаловался, что поддерживаемый Microsoft стартап отклонился от своих корней и не выложил в открытом доступе исходный код ChatGPT.