Эй, PHP, эти переменные выглядят как мусор, согласен?

Нет? Ну, посмотри-ка снова…

tl;dr:

Мы обнаружили две use-after-free уязвимости в алгоритме сбора мусора в PHP:

- Одна присутствует во всех версиях PHP 5 ≥ 5.3 (исправлена в PHP 5.6.23).

- Вторая — во всех версиях PHP ≥ 5.3, включая версии PHP 7 (исправлена в PHP 5.6.23 и PHP 7.0.8).

Уязвимости могут удалённо применяться через PHP-функцию десериализации. Используя их, мы отыскали RCE на pornhub.com, за что получили премию в 20 000 долларов плюс по 1000 долларов за каждую из двух уязвимостей от комитета Internet Bug Bounty на Hackerone.

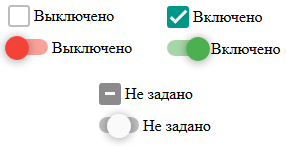

Понадобилось мне недавно реализовать трёхпозиционный переключатель. Ну это такой, у которого вместо двух состояний «включено/выключено», есть ещё промежуточное состояние. Это часто используется, например, в чекбоксе «выбрать всё», для того чтобы показать, что выбраны не все элементы, а только часть. В общем, захотелось такое реализовать, да чтобы без скриптов.

Понадобилось мне недавно реализовать трёхпозиционный переключатель. Ну это такой, у которого вместо двух состояний «включено/выключено», есть ещё промежуточное состояние. Это часто используется, например, в чекбоксе «выбрать всё», для того чтобы показать, что выбраны не все элементы, а только часть. В общем, захотелось такое реализовать, да чтобы без скриптов.

Вчера была опубликована

Вчера была опубликована

Проблемы контроля версий баз данных и миграций между версиями уже не раз поднимались как на Хабре (

Проблемы контроля версий баз данных и миграций между версиями уже не раз поднимались как на Хабре (