Приветствую всех! Добрались мы до 4-ой темы. Поговорим сегодня про различные сетевые устройства и применяемые кабели. Узнаем, чем отличается коммутатор от маршрутизатора, что такое концентратор и многое другое. Приглашаю заинтересовавшихся под кат.

Системный администратор

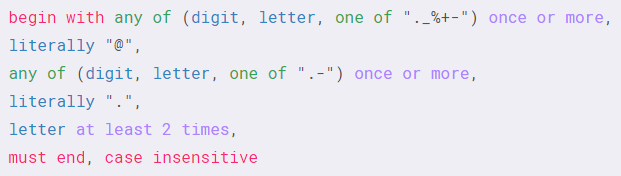

/^(?:[0-9]|[a-z]|[\._%\+-])+(?:@)(?:[0-9]|[a-z]|[\.-])+(?:\.)[a-z]{2,}$/i

compact.exe, которая сжимает файлы операционной системы непосредственно во время её работы. У нового механизма компрессии есть много других интересных функций, но в целом он похож на работу программы WIMBoot в Windows 8.1 Update 1.

Некоторые пользователи Apple столкнулись с необычной проблемой: на их компьютерах пропали музыкальные файлы в форматах MP3 и WAV. Ситуацию в ярких красках описывает один из пострадавших Джеймс Пинкстоун (James Pinkstone), который лишился музыкальной коллекции на 122 гигабайт. Программа iTunes просто удалила файлы с диска.

Некоторые пользователи Apple столкнулись с необычной проблемой: на их компьютерах пропали музыкальные файлы в форматах MP3 и WAV. Ситуацию в ярких красках описывает один из пострадавших Джеймс Пинкстоун (James Pinkstone), который лишился музыкальной коллекции на 122 гигабайт. Программа iTunes просто удалила файлы с диска.